Usar CyberHoot fue una de las mejores decisiones que tomamos con respecto a SAT. Es totalmente automatizado, la capacitación es interesante y la participación del personal es alta en comparación con otros proveedores.

Acceda rápidamente a nuestras guías y respuestas paso a paso para ayudarlo a aprovechar CyberHoot al máximo.

Integración de “Report Phish” incorporada en Microsoft 365 🔹Descripción general Microsoft 365 admite una...

LEER MÁS

Descripción general del script de PowerShell para la configuración de vínculos seguros en Microsoft 365 Este script de PowerShell configura...

LEER MÁS

CyberHoot – Instrucciones para la inclusión en la lista blanca de Perception Point Organizaciones que utilizan Perception Point para...

LEER MÁS

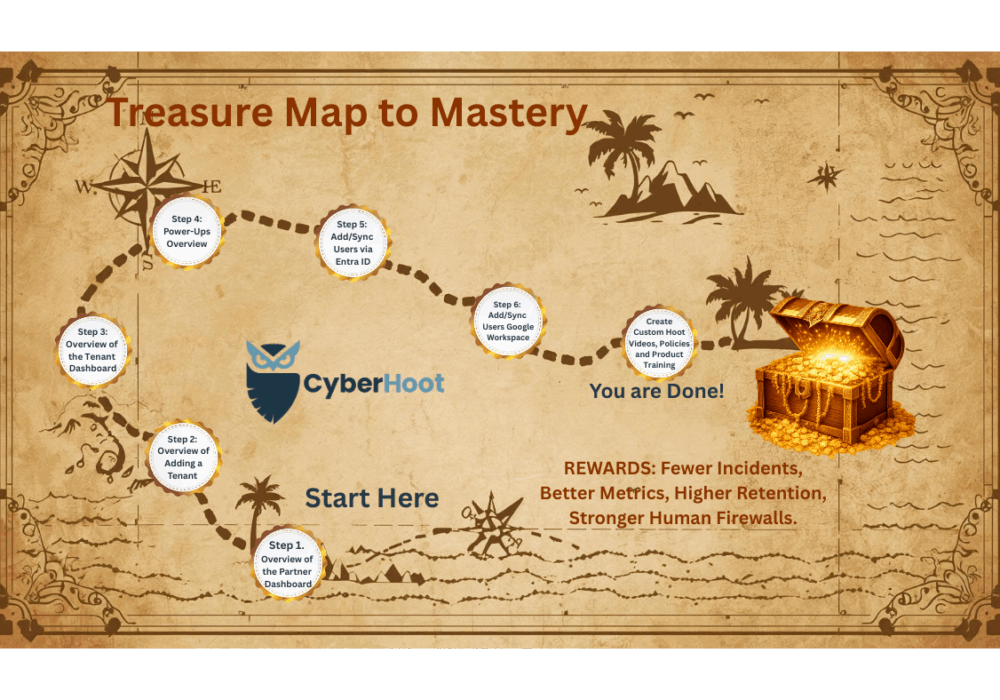

¡Bienvenido a tu Guía de Dominio de CyberHoot! ¡Lo lograste! Este es tu mapa visual para el éxito en CyberHoot...

LEER MÁS

Este artículo explica cómo funciona el CustomHoots PowerUp de Autopilot y proporciona orientación para crear el suyo propio...

LEER MÁS

Este documento describe cómo funciona la entrega de informes y la configuración de destinatarios en los niveles de socio e inquilino.

LEER MÁS

¿Por qué mi informe de AttackPhish muestra que los usuarios abren y hacen clic en correos electrónicos que nunca vieron? Resumen Si...

LEER MÁS

Esta guía le explica cómo configurar y administrar la integración de CyberHoot–SyncroMSP utilizando CyberHoot...

LEER MÁS

Esta guía le explica cómo configurar y administrar la integración de CyberHoot–SyncroMSP utilizando CyberHoot...

LEER MÁS

Descripción general: CyberHoot ofrece una experiencia de formación en ciberseguridad sencilla y atractiva diseñada para fortalecer las habilidades del usuario...

LEER MÁS

En este artículo instructivo se explica cómo configurar las reglas de lista de permitidos para permitir que las pruebas de phishing de ataques lleguen al destino final.

LEER MÁS

En este artículo instructivo se explica cómo configurar las reglas de lista de permitidos para permitir que las pruebas de phishing de ataques lleguen al destino final.

LEER MÁSObtenga una visión más clara de los riesgos humanos, con un enfoque positivo que supera las pruebas de phishing tradicionales.