Esperti di sicurezza informatica presso Guardicore ha pubblicato un rapporto riassumendo i risultati della sua ricerca sui problemi di sicurezza nella funzionalità "Autodiscover" di Microsoft. Il loro rapporto afferma che sono stati in grado di raccogliere oltre 372,072 credenziali di dominio e circa 100 password univoche sui loro server Exchange non autorizzati per un periodo di quattro mesi semplicemente registrando domini di primo livello (TLD) "autodiscover.com" come autodiscover.com.br (Brasile) o autodiscover.com.uk (Regno Unito). Le credenziali degli utenti sono state caricate sui server Exchange Guardicore da ignari utenti di Outlook sparsi su Internet a causa di una falla di "autodiscover" in questa utility Microsoft.

Microsoft Funzione di rilevamento automatico, utilizzato da varie parti di Windows, incluso Outlook, semplifica la configurazione e la connessione di nuovi account. L'individuazione automatica è stata progettata per aiutare gli utenti di Microsoft Office a connettersi ai servizi Microsoft. Ad esempio, se si desidera connettere Outlook sul proprio laptop al "server Exchange" gestito dal reparto IT, non è necessario conoscere specifiche tecniche per poterlo fare. Gli utenti inseriscono il proprio indirizzo email, comunicano al sistema che si sta cercando un server Exchange e Outlook esegue automaticamente l'individuazione dei dettagli di configurazione.

I ricercatori hanno scoperto che quando un utente tenta di connettersi a strumenti Microsoft, Autodiscover cerca in background nei database Microsoft il dominio dell'utente. In questo caso, le connessioni contengono le credenziali di accesso, consentendo al database di ispezionarle per l'autenticazione. Ad esempio, se l'indirizzo email "CyberAl@CyberHoot.com" ha come dominio "CyberHoot.com", lo strumento cercherebbe nel database connessioni disponibili con quel dominio. Il problema è che, se non ci fosse nulla a cui connettersi con quel dominio, il sistema inizierebbe a cercare "autodiscover.com', cercando eventuali precedenti connessioni 'AutoDiscover' associate al dominio. I ricercatori hanno scoperto che potevano impostare il loro proprio domini basati su 'autodiscover.come rubare le credenziali degli utenti ignari. Peggio ancora, i ricercatori hanno trovato un modo per declassare queste connessioni di rilevamento automatico ad "Autenticazione HTTP di base", che inserisce tutte le credenziali inviate in "Testo normale".

I ricercatori di Guardicore hanno registrato un certo numero di domini “AutoDiscover.com.[codice paese]” e hanno impostato server web di ascolto su tutti essi, tra cui:

Una volta impostati questi domini, Guardicore ha raccolto richieste di individuazione automatica indesiderate e inaspettate, costituite da token di autenticazione o password in chiaro che hanno dato loro accesso agli account trapelati (quelli non presenti autenticazione a due fattori questo è)

autodiscover al tuo firewall di filtraggio webCiò impedirà a qualsiasi app all'interno della tua rete di connettersi a server di individuazione automatica esterni e dannosi. Dovrai aggiungere alcuni siti cloud legittimi al tuo lista consentita, per esempio, autodiscover.outlook.com se utilizzi questi servizi.

L'autenticazione a più fattori protegge la tua azienda dalle password rubate perché gli hacker non dispongono di meccanismi di autenticazione secondari, come SMS o token di autenticazione. Questo fornirebbe una protezione parziale agli utenti che hanno fornito le proprie credenziali a causa di questa falla.

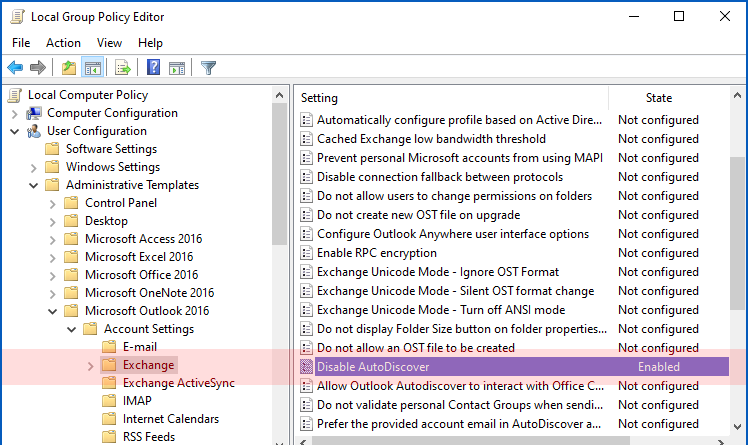

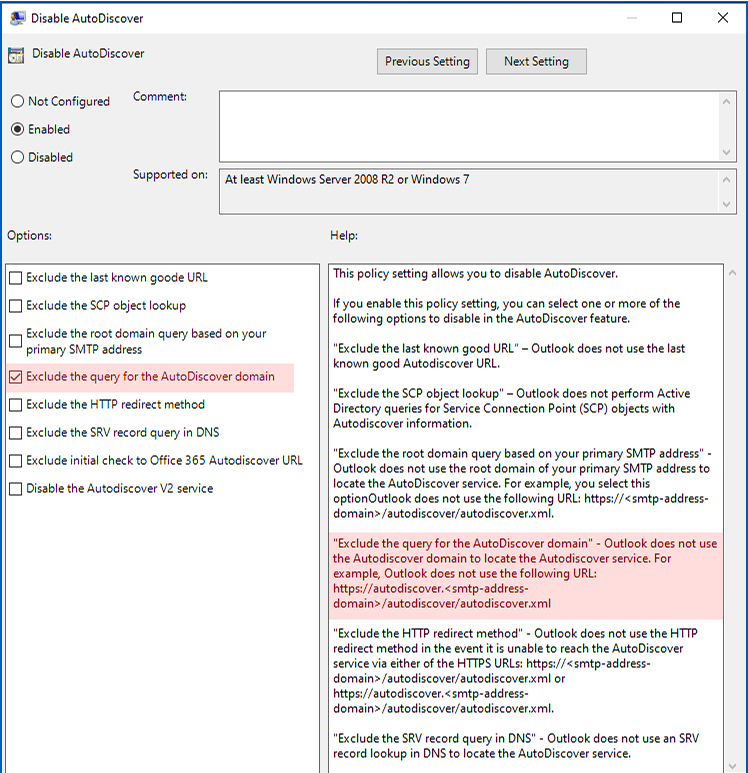

Nell'editor dei criteri GPEDIT o dalla Console Gestione Criteri di gruppo, vai a Configurazione utente > Modelli amministrativi > Microsoft Outlook 2016 [modificare la versione] > Impostazioni account > Exchange. Fare clic su Disable Autodiscoverscegli [Enable] e accendi Escludi la query per il dominio AutoDiscoverSecondo Microsoft, ciò significa che "Outlook non utilizzerà il seguente URL: https://autodiscover.[DOMINIO]]/autodiscover/autodiscover.xml".

Le immagini sottostanti servono come riferimento per questa misura di sicurezza.

Oltre a disattivare AutoDiscover, è importante ricordare che esistono altri modi per migliorare la sicurezza informatica. CyberHoot consiglia le seguenti best practice per proteggere individui e aziende dagli attacchi informatici online e limitarne i danni:

Fonte:

Letture aggiuntive:

Microsoft Autodiscover utilizzato impropriamente per raccogliere richieste Web e credenziali

Difetto di individuazione automatica in Microsoft Exchange che fa trapelare le credenziali

Scopri e condividi le ultime tendenze, i suggerimenti e le best practice in materia di sicurezza informatica, oltre alle nuove minacce a cui prestare attenzione.

Un breve riepilogo pratico per i vCISO L'AVVERTIMENTO CHE ABBIAMO IGNORATO O NON RIUSCITO A COMPRENDERE Per anni, le fonti più autorevoli...

Leggi di più

Una guida per individuare le truffe di impersonificazione di dirigenti di alto livello prima che il finto CEO riceva un vero bonifico.

Leggi di più

L'intelligenza artificiale (o IA) sta rendendo le email di phishing più sofisticate, i malware più insidiosi e il furto di credenziali più facile...

Leggi di piùOttieni una visione più attenta dei rischi per l'uomo, con un approccio positivo che supera i tradizionali test di phishing.