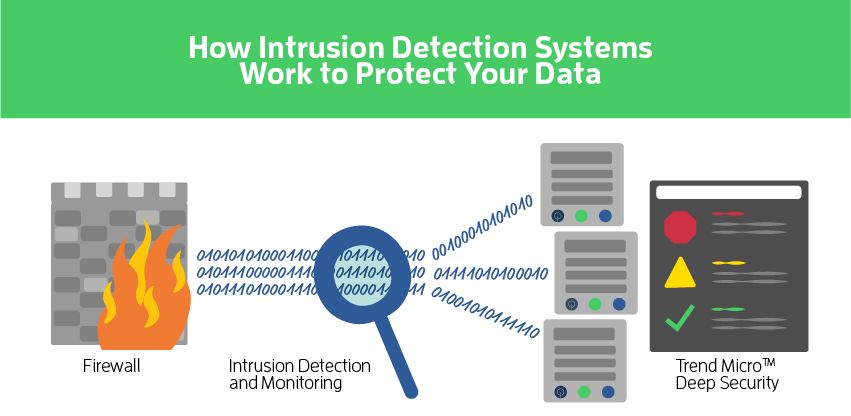

Prevención de intrusiones basada en red Servicios (también conocido como NIPS) es un enfoque preventivo de seguridad de red que se utiliza para identificar amenazas potenciales y responder rápidamente a ellas. del sistema, detección de intrusiones sistemas (NIDS), Basado en red IPrevención de intrusiones System (NIPS) monitorea el tráfico de la red y restablece activamente las conexiones que presentan comportamientos maliciosos antes de que causen daños.

Términos relacionados: Servicios de detección de intrusiones basados en red, Intrusión, Detección de Intrusos

Fuente: CNSSI 4009, ISO/IEC 27039

Los Servicios de Prevención de Intrusiones en la Red (NIPS) son una propuesta avanzada y costosa para que funcionen de forma correcta y eficaz en el entorno de una empresa. Se utilizan a menudo en centros de datos con proveedores de alojamiento en la nube para proporcionar un mayor nivel de garantía de ciberseguridad en sus redes críticas. Sin embargo, en el ámbito de las pymes, suelen ser demasiado costosos para ser prácticos. Además, proporcionan servicios de seguridad que solo serían apropiados si se implementaran todos los servicios, procesos y políticas de ciberseguridad de nivel 1, 2 y 3. La mayoría de las pymes no operan con este nivel de madurez. Por lo tanto, rara vez recomiendo NIPS o su versión más económica, NIDS (Servicios de Detección de Intrusiones en la Red), en el ámbito de las redes de las pymes. Se aplican excepciones a esta guía general, especialmente en sectores regulados como las altas finanzas, por ejemplo, contratistas de defensa que buscan certificaciones de alto nivel.

Descubra y comparta las últimas tendencias, consejos y mejores prácticas en ciberseguridad, junto con nuevas amenazas a las que debe prestar atención.

La mayoría de las filtraciones no comienzan con un hacker con sudadera descifrando código a las 3 de la mañana. Comienzan con tu nombre de usuario y...

LEER MÁS

Un informe práctico para los vCISO LA ADVERTENCIA QUE IGNORAMOS O NO PUDIMOS COMPRENDER Durante años, la más creíble...

LEER MÁS

Una guía para detectar estafas de suplantación de identidad de altos ejecutivos antes de que el falso director ejecutivo reciba una transferencia bancaria real.

LEER MÁSObtenga una visión más clara de los riesgos humanos, con un enfoque positivo que supera las pruebas de phishing tradicionales.