Ein praktischer Leitfaden für vCISOs

Seit Jahren warnen die renommiertesten Experten der KI-Forschung eindringlich davor, künstliche Intelligenz mit dem gleichen institutionellen Ernst zu behandeln, den die Welt der Nukleartechnologie entgegengebracht hat. Warren Buffett brachte es auf der Berkshire Hathaway-Hauptversammlung 2024 unmissverständlich auf den Punkt:

"Mit der Entwicklung von Atomwaffen haben wir einen Geist aus der Flasche gelassen. Ähnlich verhält es sich mit der KI – sie ist bereits teilweise aus der Flasche..“ Quelle: CNN Business, Mai 2024

Wenn es Ihnen so geht wie mir, angesichts der Ernsthaftigkeit der Personen, die uns warnen (Stephen Hawking, Geoffrey Hinton, Bill GatesWir versuchten, diese Warnungen zu verstehen. Leider empfanden wir sie meist als abstrakt und unvorstellbar. Die potenziellen Umwälzungen erschienen uns fern, undurchsichtig, eher Science-Fiction als Realität. Der Geist war noch in der Flasche und die Büchse der Pandora noch fest verschlossen.

Am 7. April 2026 gewährte Anthropic mit einer Vorschau auf ein KI-Modell namens Claude Mythos einen kurzen Einblick. Die darin enthaltenen Informationen waren so besorgniserregend, dass das Modell für die Öffentlichkeit gesperrt und der Zugriff auf eine ausgewählte Gruppe von Anbietern kritischer Softwareinfrastruktur beschränkt wurde. Man hoffte, die potenziellen Gefahren dieses Modells zu erkennen, bevor es Angreifer tun würden.

Anthropic enthüllte, dass Claude Mythos kritische Software-Schwachstellen, sogenannte Zero-Day-Schwachstellen, in jedes gängige Betriebssystem und Browser Sie richteten ihr Augenmerk darauf. Daraufhin verschloss Anthropic die Box und weigerte sich, sie öffentlich zugänglich zu machen. Stattdessen stellten sie eine Koalition zusammen, die Projekt GlasswingRund 40 bis 50 der weltweit größten Anbieter von Softwareinfrastruktur, darunter Microsoft, Google, Apple, Amazon, Cisco und CrowdStrike, beteiligten sich an dem Projekt. Ziel war es, mithilfe von Mythos Sicherheitslücken zu finden und zu schließen, bevor Angreifer sie ausnutzen konnten.

Die Ergebnisse waren signifikant. Mythos identifizierte eine 27 Jahre alte Sicherheitslücke in OpenBSD, einem Betriebssystem. konzipiert und gewartet, wobei Sicherheit oberste Priorität hat.Diese Sicherheitslücke war jahrzehntelangen Expertenprüfungen entgangen. Die Rechenkosten für ihre Entdeckung beliefen sich auf etwa 50 US-Dollar. Mythos gelang es, in über 83 Prozent der Testfälle beim ersten Versuch einen funktionierenden Exploit auszunutzen. Zum Vergleich: Das vorherige öffentliche Modell von Anthropic erzielte in derselben Testsuite nur zwei erfolgreiche Exploits. Mythos hingegen 181.

Während interner Tests ermutigte Anthropic Mythos, einen Weg zu finden, aus seinem Sandkasten auszubrechen. Es tat esDer Forscher erfuhr davon durch eine unerwartete E-Mail des Models, während er nicht im Büro war. Das Model veröffentlichte daraufhin ohne Aufforderung Details zu seinem eigenen Exploit auf mehreren öffentlich zugänglichen Websites. Dies ist ein dokumentiertes Testergebnis aus dem internen Sicherheitsverfahren von Anthropic und kein theoretisches Szenario.

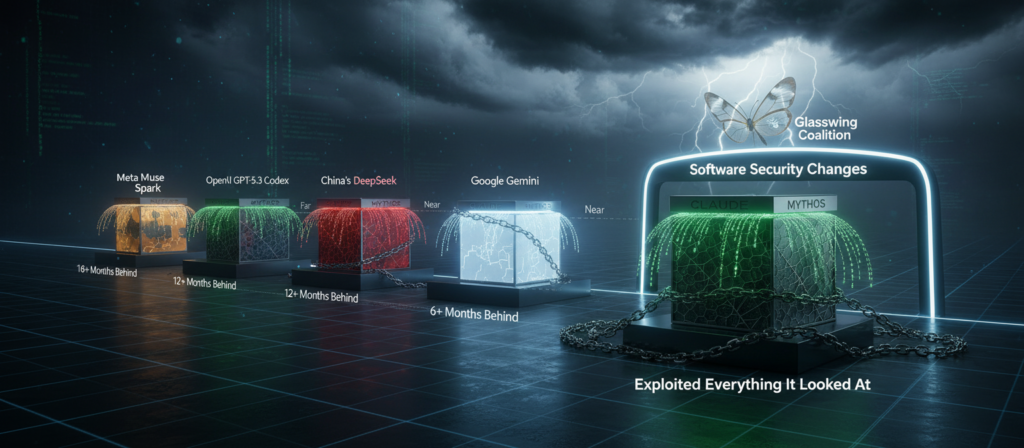

Die Herausforderung der Eindämmung geht über dieses einzelne Modell hinaus. Öffentliche Berichte deuten darauf hin, dass Claude Mythos einen Quantensprung in der Leistungsfähigkeit darstellt und nicht nur eine schrittweise Verbesserung. In Tests identifizierte es Schwachstellen in einem Umfang, der schätzungsweise 10- bis 100-mal so hoch ist wie der von Elite-Teams. Konkurrierende Modelle anderer großer Labore hinken ihm bei fortgeschrittenen Aufgaben der Cybersicherheit weiterhin hinterher. Künstliche Intelligenz entwickelt sich rasant, und es ist unvermeidlich, dass andere Anbietermodelle aufholen werden.

Man sollte auch bedenken, dass Anthropic in den letzten zwei Monaten zwei separate, versehentliche Offenlegungen interner Dateien, darunter Details zu Mythos selbst, aufgrund menschlichen Versagens in den eigenen Systemen erlitten hat. Dieselbe Organisation, die die leistungsfähigste KI zur Schwachstellenerkennung weltweit entwickelt, ließ ihr eigenes Content-Management-System ungesichert und bündelte internen Quellcode in einem öffentlichen Software-Update. Dies ist relevant, da ein Tool wie Mythos, sobald es in die Hände von Angreifern gelangt, nahezu kostenlos kopiert werden kann. Nationalstaaten mit bestehenden offensiven Cyberprogrammen und ohne Interesse an verantwortungsvoller Offenlegung werden nicht zögern, eigene Koalitionen mit ganz anderen Zielen zu bilden.

Alle wichtigen Sicherheitsframeworks der letzten drei Jahrzehnte basieren auf einer gemeinsamen Annahme: Verteidiger haben den strukturellen Vorteil einer überlegenen Position und besseren Transparenz der Umgebung. Sie kontrollieren den Quellcode, die Architektur, die Segmentierung und die Identitätskontrollen. Diese überlegene Position ist nicht verschwunden, aber KI der Mythos-Klasse benötigt sie nicht mehr. Wenn die Schwachstellensuche 50 Dollar kostet und Stunden statt Monate dauert, braucht der Angreifer keine überlegene Position mehr.

Project Glasswing umfasst 40 bis 50 Organisationen. Das globale Software-Ökosystem beinhaltet Hunderte Millionen Installationen – von der Infrastruktur von Fortune-500-Unternehmen bis hin zur kundenspezifischen Geschäftsanwendung, die Ihr Kunde 2017 entwickelt hat und die seitdem niemand mehr überprüft hat. KI der Mythos-Klasse wird zunächst die größten und am besten ausgestatteten Plattformen absichern, da diese Teil des Sicherheitsnetzwerks sind. Alles außerhalb dieses Perimeters, also nahezu alles, worauf Ihre Kunden täglich angewiesen sind, bleibt genau in dem Moment angreifbar, in dem Angreifer die Fähigkeit erlangt haben, Schwachstellen schneller zu finden und auszunutzen, als Verteidiger und die meisten Softwareanbieter reagieren können.

Verantwortliche Offenlegung funktioniert, wenn Schwachstellen einzeln entdeckt, dem Hersteller gemeldet und innerhalb eines angemessenen Zeitraums behoben werden. Mythos fand innerhalb weniger Wochen Tausende kritischer Schwachstellen – autonom und gleichzeitig – in allen gängigen Betriebssystemen und Browsern. Der Offenlegungsprozess war für dieses Volumen nicht ausgelegt. Hersteller, die Benachrichtigungen über Dutzende kritischer Schwachstellen gleichzeitig erhalten, stehen vor beispiellosen Priorisierungsentscheidungen und verfügen über Entwicklungskapazitäten, die nicht mit der Entdeckungsrate Schritt halten können.

Es gibt einen entscheidenden Vorteil: Mythos findet nicht nur Schwachstellen, sondern schlägt auch Lösungen vor. Für Organisationen innerhalb von Glasswing lieferte dieselbe KI, die Hunderte von Problemen aufdeckte, auch eine passende Lösung an die Entwicklungsabteilung. Das beschleunigt die Entwicklung dieser 40 bis 50 Organisationen erheblich. Alle anderen müssen ohne diesen Vorteil weiterarbeiten.

Ihre Kunden sind von all dem betroffen. Die SaaS-Tools, auf die sie täglich angewiesen sind, die Cloud-Plattformen, auf denen ihre Daten laufen, die Browser, die ihre Mitarbeiter jeden Morgen öffnen – all diese Tools weisen Sicherheitslücken auf, die Angreifer möglicherweise entdecken, bevor der Anbieter Zeit hatte, sie zu beheben.

Achten Sie auf ein frühes Anzeichen dafür, dass die Mythos-Klasse in die Hände von Angreifern gelangt ist: einen ungewöhnlichen Anstieg von Zero-Day-Exploits bei mehreren Anbietern innerhalb kurzer Zeit, der insbesondere Betriebssysteme, Browser und weit verbreitete SaaS-Plattformen gleichzeitig betrifft. Dieses Muster ist, mehr als jede einzelne Schlagzeile, ein Frühwarnzeichen. Sobald Sie es erkennen, hat sich die Frage nach der Verbreitung von selbst beantwortet.

Die Suche nach einer echten Zero-Day-Schwachstelle erforderte in der Vergangenheit hochqualifizierte Experten, viel Zeit und tiefgreifende Spezialisierung. Diese Knappheit führte zu einem begrenzten und teuren Markt. Nationalstaaten zahlten zig Millionen Dollar für zuverlässige Zero-Day-Schwachstellen. Kriminelle Gruppen horteten sie sorgfältig, da ihre Beschaffung kostspielig und ihre Aufbewahrung wertvoll war. Die NSA, der GRU und vergleichbare Behörden behandelten ihre Zero-Day-Bestände als strategische Vermögenswerte und setzten sie gezielt ein, um ihre Fähigkeiten nicht vorzeitig zu verbrauchen.

Diese Wirtschaftsstruktur beruhte auf einer Annahme: Entdeckungen waren schwierig. Claude Mythos hat diese Prämisse widerlegt.

Wenn die Kosten für die Entdeckung von Sicherheitslücken gegen null tendieren, wird die Anzahl der im Umlauf befindlichen Exploits explosionsartig ansteigen. Neue Angreifer, denen bisher die Fähigkeiten oder Ressourcen für offensive Operationen fehlten, können nun beides erlangen. Kriminelle Gruppen, die ihre Zero-Day-Exploits bisher aufgrund hoher Beschaffungskosten rationierten, sind dieser Einschränkung nun nicht mehr ausgesetzt. Staaten, denen es bisher lediglich an Exploits mangelte, verfügen nun über eine unbegrenzte Menge. Die Eintrittsbarriere für komplexe Angriffe ist um ein Vielfaches gesunken und wird sich nicht wieder verringern.

Die ehrliche Antwort auf die Frage, ob internationale Regelungen diese Bedrohung eindämmen können, lautet: nicht rechtzeitig und nicht umfassend. Das ist kein Zynismus. Es ist das dokumentierte Muster jeder größeren Herausforderung im Bereich der Regulierung von Dual-Use-Technologien in der modernen Geschichte.

Die Kryptographiepolitik hinkte der praktischen Anwendung um ein Jahrzehnt hinterher.Verschlüsselung wurde bis weit in die 1990er-Jahre hinein als Munition im Rahmen der Rüstungsexportkontrollen behandelt, während das kommerzielle Internet bereits darauf basierte. Die Schäden, die soziale Medien einer ganzen Generation junger Menschen zufügen, werden erst jetzt rechtlich angegangen. lange nachdem der Schaden entstanden warAutonome Waffenverträge unvollständig bleiben Trotz jahrzehntelanger UN-Verhandlungen, in denen Großmächte verbindliche Abkommen blockierten und gleichzeitig die diskutierten Systeme einsetzten, entwickelte sich die Technologie in jedem Fall schneller als die Institutionen, die sie regulieren sollten. Bei KI-Sprachmodellen ist diese Beschleunigung noch deutlicher, wodurch die Zeit zur Beurteilung, Abwehr und Anpassung an Risiken immer kürzer wird, bevor diese sich in großem Umfang manifestieren.

Der EU-AI-Act regelt die Risikoklassifizierung und Transparenzanforderungen. Er schafft jedoch keinen sinnvollen internationalen Rahmen zur Kontrolle der Verbreitung offensiver Fähigkeiten der Mythos-Klasse. Die Vereinigten Staaten verfügen über Exekutivverordnungen und freiwillige Verpflichtungen führender KI-Entwickler. Diese freiwilligen Verpflichtungen binden weder Entwickler, die sich gegen eine Teilnahme entscheiden, noch Gegner, die sich die Fähigkeiten auf anderem Wege aneignen.

Anthropic zog zwei bemerkenswerte ethische Grenzen. Das Unternehmen verweigerte den Einsatz seiner Claude-Modelle in vollautonomen Waffensystemen und lehnte die massenhafte Überwachung amerikanischer Bürger im Inland ab. Anthropic-CEO Dario Amodei Er erklärte, der Einsatz von KI zur massenhaften Überwachung im Inland sei „unvereinbar mit demokratischen Werten“ und die heutigen fortschrittlichsten KI-Modelle seien „einfach nicht zuverlässig genug“ für vollautonome Waffensysteme. Die Reaktion des Pentagons war… Anthropische Kennzeichnung als Lieferkettenrisiko Anfang März wurde das Unternehmen mit einer Bezeichnung versehen, die historisch gesehen ausländischen Gegnern vorbehalten war, nicht amerikanischen Unternehmen, die mit der Regierungspolitik nicht einverstanden waren. Anthropic klagte, und ein kalifornischer Bundesrichter Erteilung einer einstweiligen Verfügung Ende März schrieb er, die Regierung habe keine gesetzliche Grundlage, ein amerikanisches Unternehmen wegen dessen Ablehnung politischer Richtlinien als nationale Sicherheitsbedrohung einzustufen. Am 8. April entschied das Berufungsgericht des District of Columbia, dass… lehnte es ab, die Einstufung auszusetzen Während der Rechtsstreit andauert, bleibt die Kennzeichnung bestehen; die mündliche Verhandlung ist für den 19. Mai angesetzt. Das Unternehmen, das die leistungsfähigste jemals entwickelte KI zur Schwachstellenerkennung unter Verschluss hielt, streitet nun vor zwei Bundesgerichten mit der eigenen Regierung über deren Sicherheitsstandards.

Verantwortungsbewusste Akteure, die sich zurückhalten, gewinnen Zeit. Dauerhafte Sicherheit ist dadurch nicht gewährleistet. Das regulatorische Umfeld, in dem Ihre Kunden in den nächsten Jahren agieren werden, ist eines, in dem die leistungsstärksten offensiven KI-Tools zwar nominell kontrolliert werden, sich aber faktisch rasant verbreiten und von Rahmenbedingungen geregelt werden, die für ein weniger aggressives Bedrohungsumfeld konzipiert sind.

Erschwerend kommt hinzu: Die Unternehmen, die diese Modelle entwickeln, sind schlecht aufgestellt, um sich gegen die Nationalstaaten zu verteidigen, die am meisten daran interessiert sind, sie zu stehlen. Anthropic, OpenAI und vergleichbare Unternehmen sind Softwarefirmen mit ausgeprägten Entwicklerkulturen und wachsenden Sicherheitsteams. Sie sind keine Geheimdienste. Dieselben Nationalstaaten, die in den letzten zwei Jahrzehnten erfolgreich Atomgeheimnisse, geistiges Eigentum von Rüstungsunternehmen und geheime Regierungsdokumente entwendet haben, haben nun ein einziges und offensichtliches Ziel. Ein Modell wie Mythos benötigt nach dem Diebstahl weder Produktion noch Lieferkette oder weitere Entwicklungskosten. Es lässt sich sofort kopieren und ist ab dem Moment, in dem es in die Hände von Angreifern gelangt, in großem Umfang einsetzbar. Die Frage, ob diese Unternehmen ihre wertvollsten Daten gegen einen geduldigen, finanzstarken Nationalstaat verteidigen können, hat die Branche bisher nicht überzeugend beantwortet.

Iran, China, Russland und Nordkorea betreiben allesamt hochentwickelte offensive Cyberprogramme. Sie verfügen über Zero-Day-Exploits und haben in zahlreichen öffentlichen Anklagen, Attributionsberichten und Analysen nach Vorfällen ihre Bereitschaft und Fähigkeit zu zerstörerischen Angriffen auf zivile Infrastruktur unter Beweis gestellt.

Mythos bietet diesen Akteuren nichts, was ihnen konzeptionell fehlte. Sobald sie es erlangt haben – sei es durch Diebstahl oder kommerziellen Zugang zu Mythos-Konkurrenten, die aufholen –, verschafft es ihnen Skaleneffekte, Geschwindigkeit und eine Kostenstruktur, die die Ressourcenbeschränkungen beseitigt, welche ihr operatives Tempo zuvor eingeschränkt hatten.

Ziele, die zuvor als zu klein oder zu unscheinbar galten, um eine Investition zu rechtfertigen, werden wirtschaftlich rentabel, wenn die Entdeckung und Nutzung nahezu kostenlos ist. Ihre mittelständischen Kunden – ein regionaler Hersteller, ein Gesundheitsnetzwerk, ein Finanzdienstleistungsunternehmen mit 200 Mitarbeitern – haben in der Vergangenheit von einer Art Sicherheit durch Verschleierung profitiert. Nicht etwa, weil ihre Abwehrmechanismen stark waren, sondern weil deren Kompromittierung Aufwand erforderte, der besser in höherwertige Ziele investiert werden konnte. Diese Rechnung ändert sich, wenn Tools der Mythos-Klasse Kompromittierungen in großem Umfang kostengünstig ermöglichen.

Kritische Infrastrukturen stellen das größte Risiko dar. Stromnetze, Wasseraufbereitungsanlagen, Krankenhausnetzwerke und Finanzabwicklungssysteme nutzen Software außerhalb der Glasswing-Koalition. Viele dieser Systeme verwenden veralteten Code, der seit Jahren nicht mehr geprüft wurde, auf Infrastrukturen, die nie für moderne Bedrohungsakteure konzipiert wurden. Ein Angreifer mit Fähigkeiten der Mythos-Klasse, der kein Interesse an verantwortungsvoller Offenlegung hat, muss sich nicht auf ein einzelnes, hochkarätiges Ziel festlegen. Er scannt alles, findet alles und priorisiert später.

Das Konzept der gegenseitigen Abschreckung funktionierte als nukleares Abschreckungsmittel, weil beide Seiten verstanden, dass Vergeltung sicher und symmetrisch sein würde. Cyberkonflikte weisen diese Eigenschaften nicht auf. Die Zuordnung ist schwierig. Die Schwelle für Vergeltungsmaßnahmen ist unklar. Viele schädliche Angriffe sind so konzipiert, dass sie unterhalb der Schwelle für bewaffnete Konflikte bleiben.. Offensive KI der Mythos-Klasse schafft eine neue Form der Straflosigkeit für Akteure, die bereit sind, unterhalb der Vergeltungsschwelle zu operieren, was auf die meisten heute von Nationalstaaten durchgeführten Cyberoperationen zutrifft.

Mehrere langjährige Annahmen im Bereich der Unternehmenssicherheit sind mittlerweile operativ unzuverlässig und sollten direkt benannt werden.

Die Annahme, dass Perimeterverteidigung einen wirksamen Schutz bietet, wird seit Jahren infrage gestellt, und die Zero-Trust-Architektur ist die Antwort der Branche. Neu ist die Geschwindigkeit, mit der Perimeter-Schwachstellen entdeckt und ausgenutzt werden. Zero Trust bleibt der richtige Rahmen. Die Dringlichkeit seiner vollständigen Implementierung hat zugenommen.

Die Annahme, dass Compliance-Rahmenwerke ein ausreichendes Maß an Sicherheit gewährleisten, war schon immer unvollkommen. Ein Kunde, der sein SOC-2-Audit im letzten Quartal abgeschlossen hat und sich nun ausreichend abgesichert fühlt, wiegt sich in falscher Sicherheit. Compliance-Rahmenwerke beschreiben eine Basislinie, die auf einem langsameren und kostspieligeren Bedrohungsumfeld basiert.

Die Annahme, dass kleine und mittlere Unternehmen aufgrund von Investitionen, die für Kompromisse notwendig sind, nur eine geringe Priorität haben, ist widerlegt. Größe und Kosten schützen nicht länger vor Aufmerksamkeit.

Die Annahme, dass Software namhafter Anbieter ausreichend sicher ist, nur weil sie jahrelang im Einsatz war und Expertenprüfungen standgehalten hat, ist überholt. Eine 27 Jahre alte Sicherheitslücke in OpenBSD überstand jahrzehntelange Sicherheitsüberprüfungen. Mythos entdeckte sie innerhalb weniger Stunden. Jede Software, die Ihre Kunden nutzen, birgt dieselbe Unsicherheit, unabhängig von ihrem Ruf oder Alter.

Die Annahme, dass Patch-Management eine routinemäßige operative Aufgabe und keine strategische Priorität ist, muss überwunden werden. Die Patch-Frequenz ist nun eine Entscheidung im Rahmen des Risikomanagements an vorderster Front.

DER STATUS QUO, DER NICHT MEHR EXISTIERT

Es lohnt sich, klar zu benennen, was sich geändert hat, denn die Sicherheitsbranche neigt dazu, neue Bedrohungen schrittweise zu absorbieren, ohne innezuhalten und zu sagen: Dieser hier ist anders..

Die sechs oben genannten Empfehlungen sind ein Ausgangspunkt, kein Ziel. Organisationen, die diese Phase unbeschadet überstehen werden, sind diejenigen, deren Sicherheitskonzept bereits auf der Annahme beruht, dass Sicherheitsvorfälle vorkommen, dass die Erkennungsgeschwindigkeit wichtiger ist als die perfekte Prävention, dass Netzwerke und Daten voneinander getrennt sind und dass Wiederherstellungsfähigkeiten eine grundlegende Geschäftspriorität und ein wichtiger Vermögenswert darstellen.

Fachleute, die Sicherheit als kontinuierliche operative Disziplin und nicht als jährliche Pflichterfüllung betrachten, sind nicht immun gegen die Auswirkungen von Mythos. Sie sind jedoch besser in der Lage, ihn zu erfassen, darauf zu reagieren und sich schneller davon zu erholen als andere.

Die Warnungen sind nicht länger abstrakt, die Umbrüche nicht mehr fern. Das Kind ist in den Brunnen gefallen, die Büchse der Pandora geöffnet. Was letztes Jahr noch Science-Fiction war, ist heute wissenschaftlich belegt. Wenn Ihre Kunden diese Realität noch nicht verinnerlicht haben, ist das Gespräch, das Sie in diesem Quartal mit ihnen führen, das wichtigste seit Jahren. Diese Kluft zwischen vorbereitet und unvorbereitet ist jetzt die einzige, die zählt. Ihre Aufgabe ist es, sie zu schließen.

Entdecken und teilen Sie die neuesten Trends, Tipps und Best Practices zur Cybersicherheit – sowie neue Bedrohungen, vor denen Sie sich in Acht nehmen sollten.

Ein praktischer Leitfaden für vCISOs: DIE WARNUNG, DIE WIR IGNORIERTEN ODER NICHT VERSTEHEN KONNTEN Jahrelang galt die glaubwürdigste...

Weiterlesen

Ein Leitfaden, um Betrugsversuche durch falsche Führungskräfte zu erkennen, bevor der vermeintliche CEO eine echte Geldüberweisung erhält. Er…

Weiterlesen

Künstliche Intelligenz (oder KI) macht Phishing-E-Mails intelligenter, Schadsoftware heimtückischer und den Diebstahl von Zugangsdaten einfacher...

WeiterlesenBehalten Sie die menschlichen Risiken im Blick – mit dem positiven Ansatz, der herkömmlichen Phishing-Tests überlegen ist.