A Idiota do Google consulta, às vezes chamada apenas de dork, é uma sequência de pesquisa que usa operadores de pesquisa avançados para encontrar informações que não estão prontamente disponíveis em um site. Google dorking, também conhecido como Google hacking, pode retornar informações difíceis de localizar por meio de consultas de pesquisa simples. atacante pode usar essas consultas complexas para encontrar informações que são publicadas acidentalmente na Internet, geralmente por um erro de configuração acidental nas soluções de software on-line de uma empresa.

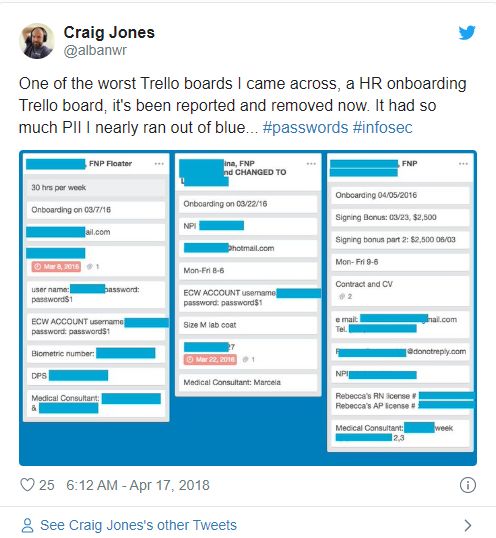

Recentemente, o Trello foi citado pelo pesquisador de segurança Craig Jones (veja a imagem abaixo) pelas inúmeras informações de Identificação Pessoal Não Pública (NPPI) que um conselho de integração de RH do Trello publicou na internet. O Trello é uma ferramenta de gerenciamento de projetos e Recursos Humanos que permite publicar seus projetos na internet. Infelizmente, algumas organizações de RH publicaram publicamente informações salariais, senhas e endereços, conforme revelado neste artigo. Artigo do Google Dorking.

Fonte: TechTarget

Leituras relacionadas: Google Dorks: Uma maneira fácil de hackear

Os funcionários de PMEs devem estar cientes das informações que estão lidando e do que podem fazer para garantir que isso não aconteça com eles. Existem algumas opções para reduzir a probabilidade de isso acontecer. Uma opção é treinar seus funcionários em noções básicas de segurança cibernética para aumentar sua conscientização sobre questões como essa. As PMEs também podem limitar o número de funcionários com direitos administrativos para esses aplicativos online. Fazer isso, ao mesmo tempo em que responsabiliza os administradores pelo manuseio e proteção adequados de informações críticas, pode, às vezes, evitar a divulgação acidental de informações críticas e sensíveis. Por fim, você pode desenvolver um processo de aprovação e revisão de segurança cibernética para as soluções de nuvem online que sua PME permite que sejam implementadas. Treine seus funcionários para não começarem a usar esses serviços sem registrá-los por meio de um processo conhecido e bem publicado, que todos os funcionários aprovem.

https://www.youtube.com/watch?v=HH6edTy3mQI&feature=emb_logo

Descubra e compartilhe as últimas tendências, dicas e melhores práticas de segurança cibernética, além de novas ameaças às quais você deve ficar atento.

A maioria das violações de segurança não começa com um hacker de capuz decifrando códigos às 3 da manhã. Elas começam com seu nome de usuário e um...

Ler mais

Um guia prático para vCISOs: O aviso que ignoramos ou não conseguimos entender. Durante anos, as fontes mais confiáveis...

Ler mais

Um guia para identificar golpes de falsificação de identidade de altos executivos antes que o falso CEO receba uma transferência bancária verdadeira.

Ler maisTenha uma visão mais aguçada dos riscos humanos com uma abordagem positiva que supera os testes de phishing tradicionais.