2020년 1월 14일: 오늘 Microsoft에서 월간 패치를 발표했는데, 그중에는 즉각적인 조치가 필요한 심각도 1의 심각한 문제 세 가지가 포함되어 있습니다. 기업은 취약점 경보 관리 프로세스를 활용하여 이러한 경보를 분류하고 가능한 한 빨리 패치를 계획해야 합니다. CyberHoot의 이 특별 블로그 공지는 매우 이례적인 상황으로 간주하고 가능한 한 빨리 적절한 조치를 취해 주시기 바랍니다. 참고로, 모든 사이버 보안 관계자들이 같은 의견을 제시하고 있습니다. CISA와 같은 정부 사이버 보안 감시 기관은 두 번째 발표만 했습니다. 비상 지시 이러한 취약점에 대해서는 항상 주의해야 합니다. 이건 심각해.

CryptoAPI 스푸핑 취약점 – CVE-2020-0601: 이 취약점은 Windows Server 버전 2016 및 2019를 포함하여 32비트 또는 64비트 Windows 10 운영 체제를 실행하는 모든 컴퓨터에 영향을 미칩니다.

Windows RD Gateway 및 Windows 원격 데스크톱 클라이언트 취약점 – CVE-2020-0609, CVE-2020-0610 및 CVE-2020-0611: 이러한 취약점은 Windows Server 2012 이상에 영향을 미칩니다. 또한 CVE-2020-0611은 Windows 7 이상에 영향을 미칩니다.

이 권고의 섹션에서는 이러한 취약점이 악용될 경우 발생할 수 있는 영향에 대해 설명합니다.

CryptoAPI 스푸핑 취약점 – CVE-2020-0601:

Windows RD Gateway 및 Windows 원격 데스크톱 클라이언트 취약점 – CVE-2020-0609, CVE-2020-0610 및 CVE-2020-0611:

사실 그렇습니다. [아휴!] 이러한 취약점은 NSA가 처음으로 발견하여 Microsoft에 직접 보고했습니다. 즉, 큰 침해 위험 없이 패치를 적용할 수 있는 시간이 매우 짧다는 것을 의미합니다.

하지만 인터넷 사용 시간이 매우 짧더라도 며칠 또는 몇 주가 걸릴 수 있습니다.

마이크로소프트가 오늘 발표한 패치를 분석하면 악의적인 행위자들은 어떤 코드가 변경되었는지 빠르게 파악할 수 있습니다. 이 패치들은 마치 보물 지도와 같습니다. 해커들은 소스 코드 변경 사항을 추적하고, 리버스 엔지니어링을 통해 취약점을 찾아냅니다. 그런 다음 그들은 무기를 사용합니다. it 지금 이 순간에도 국가와 해커 집단들이 이러한 취약점을 파악하고 무기화하기 위한 경쟁이 치열하게 벌어지고 있습니다. 이러한 취약점들이 무기화되어 여러분의 시스템을 악용하기 시작하기까지는 며칠, 어쩌면 몇 주가 걸릴 것입니다.

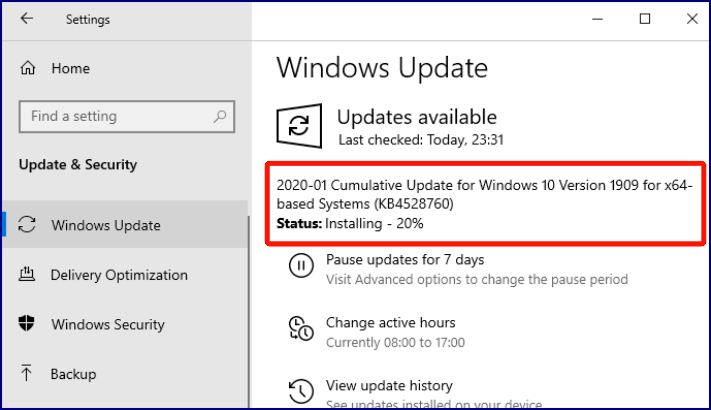

Windows 버전 번호는 다를 수 있지만 이것이 원하는 업데이트입니다. 설정 > 업데이트 및 보안 > Windows Update를:

https://cyber.dhs.gov/ed/20-02/

https://www.us-cert.gov/ncas/alerts/aa20-014a

Sophos 사이버보안 블로그 – Microsoft의 심각한 취약점 = 지금 패치하세요

최신 사이버 보안 동향, 팁, 모범 사례를 알아보고 공유하세요. 또한 주의해야 할 새로운 위협도 알려드립니다.

인공지능(AI)은 피싱 이메일을 더욱 교묘하게 만들고, 악성 소프트웨어를 더욱 은밀하게 침투시키며, 개인정보 탈취를 더욱 쉽게 만들고 있습니다.

더보기

DocuSign은 현대 비즈니스에서 가장 신뢰받는 도구 중 하나가 되었습니다. 계약서, 인사 관련 서류, 비밀유지협약(NDA), 공급업체 관리 등 다양한 용도로 사용됩니다.

더보기