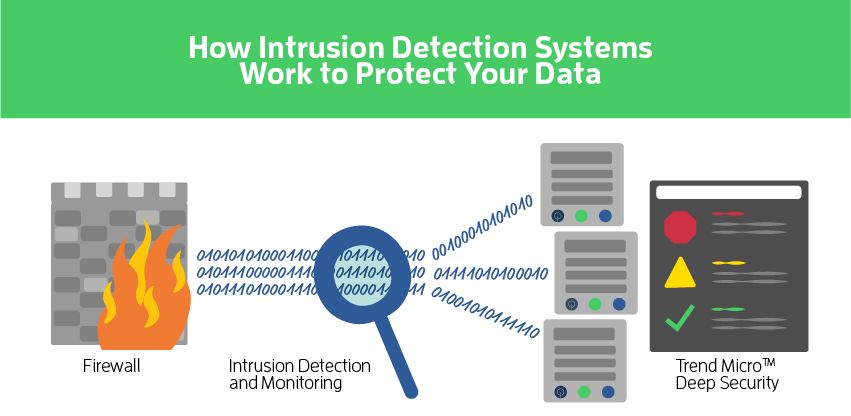

Prevenzione delle intrusioni basata sulla rete Servizi (noto anche come NIPS) è un approccio preventivo alla sicurezza di rete utilizzato per identificare potenziali minacce e rispondere rapidamente. Come network Intrusion Detection di riferimento (NIDS), Basato sulla rete Iprevenzione delle intrusioni Sistema (NIPS) monitora il traffico di rete e reimposta attivamente le connessioni che presentano comportamenti dannosi prima che causino danni.

Termini correlati: Servizi di rilevamento delle intrusioni basati sulla rete, Intrusione, Intrusion Detection

Fonte: CNSSI 4009, ISO/IEC 27039

I servizi di prevenzione delle intrusioni di rete ("NIPS") sono una soluzione avanzata e costosa per funzionare correttamente ed efficacemente nell'ambiente aziendale. Vengono spesso utilizzati nei data center dei provider di cloud hosting per garantire un livello più elevato di sicurezza informatica sulle reti critiche. Tuttavia, nel settore delle PMI, sono spesso troppo costosi per essere pratici. Inoltre, forniscono servizi di sicurezza che sarebbero appropriati solo se tutti i servizi, i processi e le policy di sicurezza informatica di Livello 1, 2 e 3 fossero già implementati. La maggior parte delle PMI non opera con questo livello di maturità. Pertanto, raramente consiglio i NIPS o i loro equivalenti meno costosi NIDS (Network Intrusion Detection Services) nell'ambito delle reti delle PMI. Esistono eccezioni a queste linee guida generali, soprattutto nei settori regolamentati dell'alta finanza e nelle aziende appaltatrici della difesa che cercano certificazioni di alto livello, ad esempio.

Scopri e condividi le ultime tendenze, i suggerimenti e le best practice in materia di sicurezza informatica, oltre alle nuove minacce a cui prestare attenzione.

La maggior parte delle violazioni non inizia con un hacker in felpa che decifra un codice alle 3 del mattino. Iniziano con il tuo nome utente e un...

Leggi di più

Un breve riepilogo pratico per i vCISO L'AVVERTIMENTO CHE ABBIAMO IGNORATO O NON RIUSCITO A COMPRENDERE Per anni, le fonti più autorevoli...

Leggi di più

Una guida per individuare le truffe di impersonificazione di dirigenti di alto livello prima che il finto CEO riceva un vero bonifico.

Leggi di piùOttieni una visione più attenta dei rischi per l'uomo, con un approccio positivo che supera i tradizionali test di phishing.