Les analystes de sécurité coréens ont repéré une campagne de distribution de logiciels malveillants qui utilise des appâts de « triche » de jeux vidéo sur YouTube pour inciter les joueurs à télécharger Redline, un puissant logiciel malveillant capable de voler des informations. Le jeu vidéo, Valorant, est un jeu de tir à la première personne gratuit disponible sur PC. La vidéo sur YouTube montre comment installer un « aimbot », un logiciel intégré au jeu qui pointe automatiquement l'arme du joueur sur n'importe quel adversaire, sans aucune intervention de ce dernier. Cela permet aux joueurs sans talent de dominer et de grimper facilement au classement.

Dans la description de la vidéo sur YouTube, un lien externe permet d'installer l'aimbot, qui redirige vers une page de téléchargement. Les utilisateurs qui tentent de télécharger le fichier mentionné dans la description seront redirigés vers une page « anonfiles » où ils obtiendront une archive RAR contenant un exécutable nommé « Cheat installer.exe ». Ce fichier est en réalité une copie du voleur RedLine, l'un des plus dangereux. largement déployé infections par des logiciels malveillants voleurs de mots de passe qui volent les données suivantes des systèmes infectés :

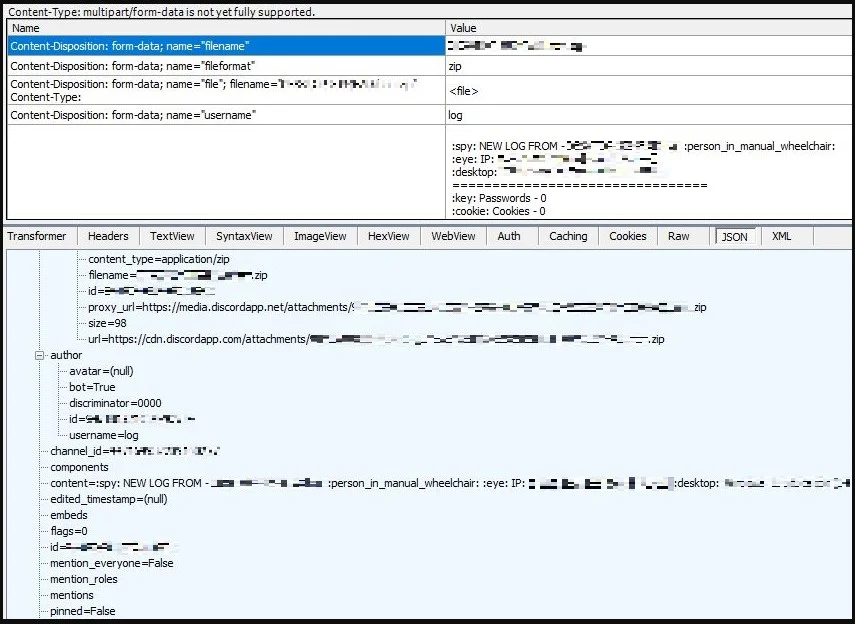

Après avoir collecté ces informations, RedLine les regroupe soigneusement dans une archive ZIP nommée « ().zip » et exfiltre les fichiers via une requête POST de l'API WebHook vers un serveur Discord, comme illustré ci-dessous :

Outre le fait que la triche dans les jeux vidéo gâche le plaisir de jouer et ruine le jeu pour les autres, elle représente également un risque de sécurité potentiellement grave. Aucun de ces outils de triche n'est créé par des entités fiables et aucun n'est signé numériquement (donc Anti-Virus les avertissements sont voués à être ignorés), et beaucoup le sont malware.

Le rapport de l'ASEC contient un exemple récent, mais ce n'est qu'une goutte d'eau dans l'océan des liens de téléchargement malveillants présents sous des vidéos YouTube faisant la promotion de logiciels libres de tous types. Ces vidéos sont souvent volées et reprises par des utilisateurs malveillants sur des chaînes nouvellement créées pour servir d'appât. Même si les commentaires sous ces vidéos vantent l'auteur et affirment que l'outil fonctionne comme promis, il ne faut pas s'y fier, car ils peuvent facilement être falsifiés.

Méfiez-vous toujours des liens dans les descriptions YouTube. Si vous n'êtes pas sûr de l'endroit où le lien peut mener, utilisez Vérificateurs de liens peut vous aider à déterminer si quelque chose est douteux ou non.

Recommandations supplémentaires en matière de cybersécurité

De plus, les recommandations ci-dessous vous aideront, vous et votre entreprise, à rester en sécurité face aux différentes menaces auxquelles vous pouvez être confrontés au quotidien. Toutes les suggestions énumérées ci-dessous peuvent être obtenues en faisant appel aux services de développement de programmes vCISO de CyberHoot.

Toutes ces recommandations sont intégrées au produit CyberHoot ou aux services vCISO de CyberHoot. Avec CyberHoot, vous pouvez gérer, former, évaluer et tester vos employés. Visitez CyberHoot.com et inscrivez-vous dès aujourd'hui à nos services. Poursuivez votre apprentissage en vous inscrivant à notre newsletter mensuelle. Bulletins d'information sur la cybersécurité pour rester au courant des mises à jour actuelles en matière de cybersécurité.

Sources:

Les fausses astuces Valorant sur YouTube vous infectent avec RedLine Stealer

Infostealer distribué via YouTube

Lectures complémentaires:

De fausses applications de jeu sur le Microsoft Store diffusent le malware Electron Bot

Découvrez et partagez les dernières tendances, conseils et meilleures pratiques en matière de cybersécurité, ainsi que les nouvelles menaces à surveiller.

Guide pratique pour les RSSI virtuels : L’AVERTISSEMENT QUE NOUS AVONS IGNORÉ OU QUE NOUS N’AVONS PAS COMPRIS Pendant des années, les sources les plus crédibles…

En savoir plus

Un guide pour repérer les arnaques par usurpation d'identité de hauts dirigeants avant que le faux PDG ne reçoive un véritable virement bancaire.

En savoir plus

L'intelligence artificielle (ou IA) rend les courriels d'hameçonnage plus intelligents, les logiciels malveillants plus sournois et le vol d'identifiants plus facile...

En savoir plusAyez une vision plus précise des risques humains, grâce à une approche positive qui surpasse les tests de phishing traditionnels.