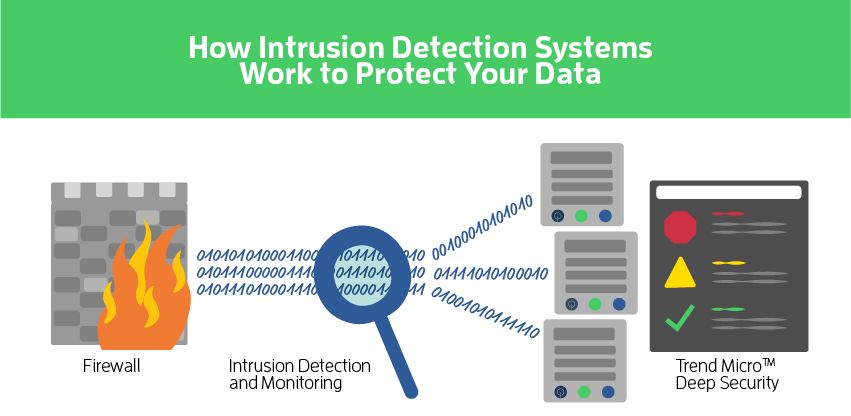

Prevenção de intrusão baseada em rede Serviços (também conhecido como NIPS) é uma abordagem preventiva à segurança de rede usada para identificar ameaças potenciais e responder a elas rapidamente. Como rede detecção de intrusão sistemas (NIDS), baseado em rede IPrevenção de intrusão System (NIPS) monitora o tráfego de rede e redefine ativamente as conexões que apresentam comportamentos maliciosos antes que eles causem danos.

Termos relacionados: Serviços de detecção de intrusão baseados em rede, Intrusão, Intrusion Detection

Fonte: CNSSI 4009, ISO/IEC 27039

Os Serviços de Prevenção de Intrusão de Rede (“NIPS”) são uma proposta avançada e cara para funcionar de forma adequada e eficaz no ambiente de uma empresa. São frequentemente utilizados em Data Centers com provedores de Hospedagem em Nuvem para fornecer um nível mais alto de garantia de segurança cibernética em suas redes críticas. No entanto, no cenário de PMEs, costumam ser caros demais para serem práticos. Além disso, oferecem serviços de segurança que só seriam apropriados se todos os seus serviços, processos e políticas de maturidade em segurança cibernética de Nível 1, 2 e 3 estivessem implementados. A maioria das PMEs não opera com esse nível de maturidade. Portanto, raramente recomendo o NIPS ou seu parente mais barato, o NIDS (Serviços de Detecção de Intrusão de Rede), no setor de redes de PMEs. Exceções a essa orientação geral se aplicam, especialmente em setores regulamentados de alta finança, como, por exemplo, empreiteiros de defesa que buscam certificações de alto nível.

Descubra e compartilhe as últimas tendências, dicas e melhores práticas de segurança cibernética, além de novas ameaças às quais você deve ficar atento.

A maioria das violações de segurança não começa com um hacker de capuz decifrando códigos às 3 da manhã. Elas começam com seu nome de usuário e um...

Ler mais

Um guia prático para vCISOs: O aviso que ignoramos ou não conseguimos entender. Durante anos, as fontes mais confiáveis...

Ler mais

Um guia para identificar golpes de falsificação de identidade de altos executivos antes que o falso CEO receba uma transferência bancária verdadeira.

Ler maisTenha uma visão mais aguçada dos riscos humanos com uma abordagem positiva que supera os testes de phishing tradicionais.