steganography is de interessante maar potentieel gevaarlijke techniek om gegevens of malwarecode heimelijk te verbergen in een gewoon, niet-geheim bestand of bericht om detectie te voorkomen. Het gebruik van steganografie kan worden gecombineerd met encryptie Als extra stap voor het verbergen of beschermen van gegevens. Steganografie kan worden gebruikt om vrijwel elk type digitale content te verbergen, inclusief tekst, afbeeldingen, video of audio; de te verbergen gegevens kunnen in vrijwel elk ander type digitale content worden verborgen.

Het toevoegen van een watermerk, handelsmerk of andere identificerende gegevens die verborgen zijn in multimediabestanden of andere contentbestanden, is een veelvoorkomende toepassing van steganografie. Watermerken worden bijvoorbeeld door uitgevers gebruikt om hun bronmateriaal te identificeren dat zonder hun toestemming wordt gedeeld. Pedofielen gebruiken steganografie om illegale kinderpornografie in afbeeldingsbestanden te verbergen. Hackers transporteren malware in bestanden die er overigens veilig uitzien, en uiteindelijk, insider-aanvallers het achterhalen van gestolen intellectueel eigendom van bedrijven met behulp van steganografie.

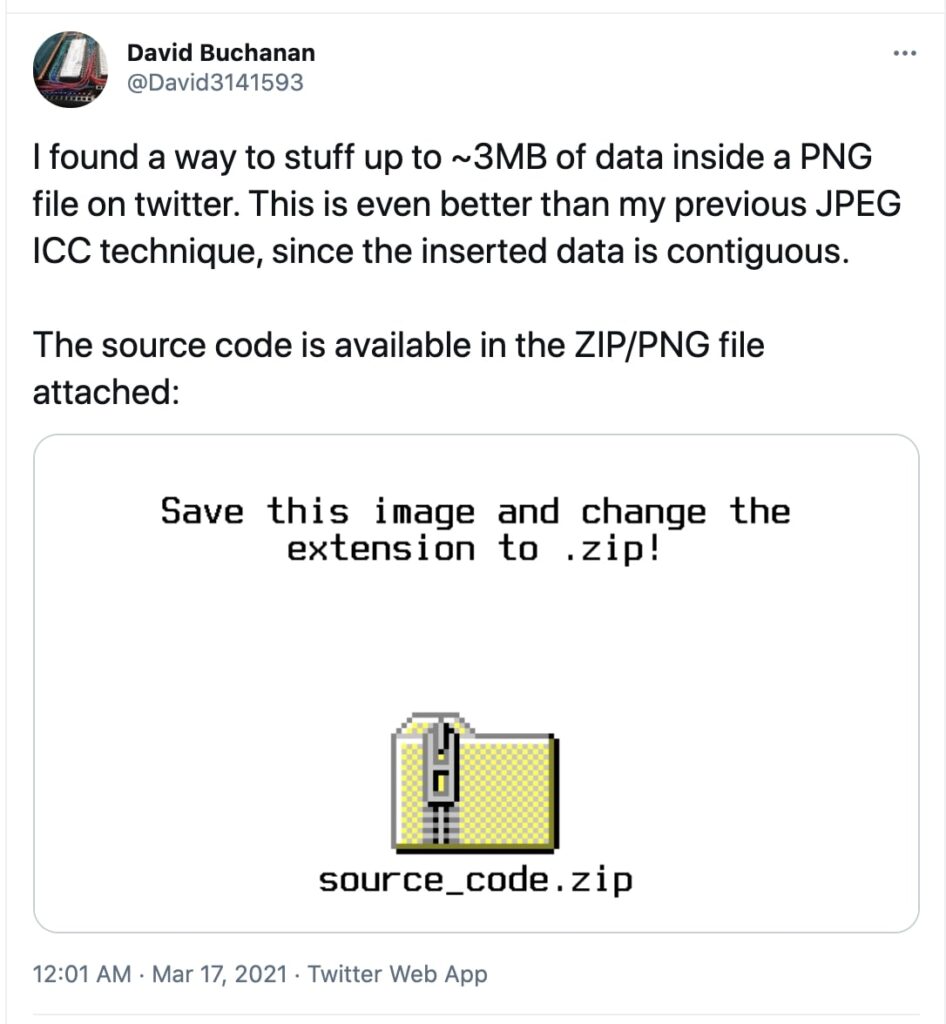

Een onderzoeker en ontwikkelaar met de naam David Buchanan een methode onthuld om tot wel drie MB aan data te verbergen in een Twitter-afbeelding. In zijn demonstratie toonde hij zowel MP3-audiobestanden als ZIP-bestanden in de PNG-afbeeldingen die op Twitter worden gehost. De kunst van steganografie is niet gloednieuw, maar het feit dat de afbeeldingen op een populaire website zoals Twitter kunnen worden gehost, opent de mogelijkheid voor misbruik door kwaadwillenden.

Hoewel de bijgevoegde PNG-bestanden op Twitter geldige afbeeldingen zijn als je ze bekijkt (zie hieronder), was het simpelweg downloaden en wijzigen van de bestandsextensie voldoende om andere inhoud uit hetzelfde bestand te krijgen.

Zoals CyberHoot opmerkte, is de 6 KB-afbeelding die door de onderzoeker werd getweet Bevat een volledig ZIP-archief. Het ZIP-bestand bevat Buchanans broncode, die iedereen kan gebruiken om diverse inhoud in een PNG-afbeelding te verpakken. Voor degenen die liever direct naar de download van het bestand gaan, heeft de onderzoeker de broncode verstrekt voor het genereren van wat hij noemt 'tweetbare-polyglot-png' bestanden op GitHub.

In een ander voorbeeld dat Buchanan op Twitter plaatste, tweette hij een afbeelding die kon zingen.

Download deze, hernoem naar .mp3 en open hem in VLC voor een verrassing. (Let op: zorg ervoor dat je de versie met volledige resolutie downloadt, die 2048x2048px moet zijn) zei De onderzoeker. Zoals getest door CyberHoot, is de afbeelding op de onderstaande Twitter-afbeeldingsserver ongeveer 2.5 MB groot en kan worden opgeslagen met de extensie ".mp3".

https://pbs.twimg.com/media/Ewo_O6zWUAAWizr?format=png&name=large

Nadat het afbeeldingsbestand, nu omgezet in MP3, eenmaal geopend was, begon het liedje af te spelen Nooit om je op te geven by Rick Astley.

Hoewel deze tactiek potentieel schadelijk is, is er wel 'gebruikersinput' nodig om de aanval uit te voeren. De onderzoeker gaf aan dat het niet per se een directe bedreiging vormt voor bedrijven of gewone gebruikers, maar dat het probleem, als Twitter niet werkt aan een oplossing, na verloop van tijd veel erger kan worden.

In de tussentijd zijn er andere dingen die uw bedrijf kan doen om veilig te blijven. Voor het gemiddelde kleine tot middelgrote bedrijf (MKB) vormt steganografie geen extreem risico. Het ontdekken van steganografisch bestandsgebruik is ongelooflijk moeilijk en duur, en levert vaak niet de resultaten op van wat er versleuteld en in de betreffende bestanden is ingesloten. Omdat de meeste MKB's veel grotere gaten hebben waardoor hun gegevens kunnen lekken, is het voldoende om te weten dat deze technieken bestaan. MKB's zouden hun beperkte middelen in plaats daarvan moeten richten op de grootste risico's waarmee ze worden geconfronteerd: een gebrek aan bewustzijn bij medewerkers over veelvoorkomende aanvalsvectoren zoals phishing-aanvallen en zwakke of slechte wachtwoordhygiëneAls u deze twee cruciale problemen aanpakt, heeft uw MKB twee van de grootste risico's aangepakt waarmee ze worden geconfronteerd en de reden waarom ze worden aangevallen. 15x vaker.

Bronnen:

Extra Reading:

Malware-distributie opnieuw opstarten via steganografie

Hoe je berichten verstuurt die zelfs de NSA, FBI en CIA niet kunnen lezen

Ontdek en deel de nieuwste trends, tips en best practices op het gebied van cyberbeveiliging, maar ook nieuwe bedreigingen waar u op moet letten.

OAuth-tokens verlopen niet wanneer medewerkers vertrekken, wachtwoorden veranderen of apps zich misdragen. Uw beveiligingsprogramma heeft...

Lees meer

De meeste datalekken beginnen niet met een hacker in een hoodie die om 3 uur 's nachts code kraakt. Ze beginnen met je gebruikersnaam en een...

Lees meer

Artikelupdates: Vanaf 6 mei 2026 hebben alle grote Amerikaanse AI-laboratoria, waaronder Google DeepMind, Microsoft, xAI,...

Lees meerKrijg een scherper beeld van menselijke risico's met een positieve aanpak die traditionele phishingtests overtreft.