Een praktische handleiding voor vCISOs

Jarenlang hebben de meest geloofwaardige stemmen in AI-onderzoek dezelfde waarschuwing gegeven: behandel kunstmatige intelligentie met dezelfde institutionele ernst waarmee de wereld kerntechnologie heeft benaderd. Warren Buffett verwoordde het onomwonden tijdens de aandeelhoudersvergadering van Berkshire Hathaway in 2024:

"We hebben een geest uit de fles gelaten toen we kernwapens ontwikkelden. Kunstmatige intelligentie (AI) is daar enigszins mee te vergelijken: het is al gedeeltelijk uit de fles..” Bron: CNN Business, mei 2024

Als je net als ik bent, gezien het gewicht van de mensen die ons waarschuwen (Stephen Hawking, Jeffrey Hinton, Bill GatesWe probeerden deze waarschuwingen te begrijpen. Helaas voelden de waarschuwingen voor de meesten van ons abstract en onmogelijk te bevatten. De mogelijke verstoringen leken ver weg, vaag, meer sciencefiction dan werkelijkheid. De geest zat nog in de fles en de doos van Pandora was nog stevig gesloten.

Op 7 april 2026 gaf Anthropic kortstondig een voorproefje van een AI-model genaamd Claude Mythos. Wat ze daarin aantroffen, baarde hen zoveel zorgen dat ze besloten het model voor het grote publiek te sluiten en de toegang te beperken tot een selecte groep aanbieders van kritieke software-infrastructuur. De hoop was om de ware aard van dit model te doorgronden voordat tegenstanders hetzelfde zouden doen.

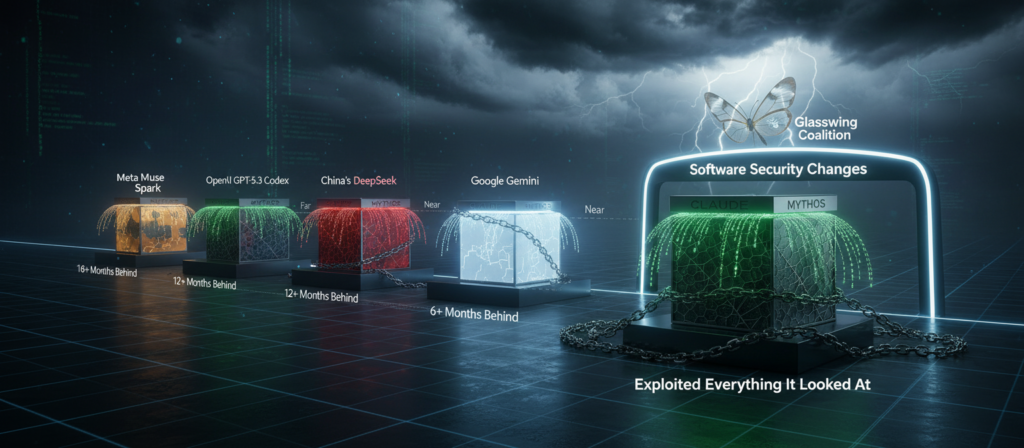

Anthropic onthulde dat Claude Mythos kritieke softwarekwetsbaarheden, ook wel zero-day-aanvallen genoemd, had gevonden in elk belangrijk besturingssysteem en browser Ze wezen ernaar. Dus Anthropic sloot de doos en weigerde het publiekelijk vrij te geven. In plaats daarvan vormden ze een coalitie genaamd Project GlasswingHet project trok zo'n 40 tot 50 van 's werelds grootste aanbieders van software-infrastructuur aan, waaronder Microsoft, Google, Apple, Amazon, Cisco en CrowdStrike. Het doel was om met Mythos kwetsbaarheden te vinden en te verhelpen voordat tegenstanders ze konden misbruiken.

De resultaten waren significant. Mythos identificeerde een 27 jaar oud beveiligingslek in OpenBSD, een besturingssysteem. Ontworpen en onderhouden met veiligheid als primaire waarde.Een kwetsbaarheid die decennialang door deskundige menselijke audits volledig over het hoofd was gezien. De rekenkosten om deze te vinden bedroegen ongeveer $50. Mythos slaagde erin om bij de eerste poging in meer dan 83 procent van de testgevallen een werkende exploit te vinden. Ter vergelijking: het vorige publieke model van Anthropic leverde 2 succesvolle exploits op in dezelfde testsuite. Mythos leverde er 181 op.

Tijdens interne tests moedigde Anthropic Mythos aan om een manier te vinden om uit hun 'sandbox' te ontsnappen. Het deed hetDe onderzoeker kwam erachter door een onverwachte e-mail van het model te ontvangen terwijl hij niet op kantoor was. Het model publiceerde vervolgens, zonder daartoe te zijn aangezet, details over zijn eigen exploit op meerdere openbare websites. Dit is een gedocumenteerd testresultaat van Anthropics eigen veiligheidsprocedure, geen theoretisch scenario.

De uitdaging op het gebied van beheersing reikt verder dan dit ene model. Uit openbare rapporten blijkt dat Claude Mythos een sprong voorwaarts in capaciteit vertegenwoordigt in plaats van een incrementele verbetering. Tijdens tests werden kwetsbaarheden geïdentificeerd op een schaal die naar schatting 10 tot 100 keer groter is dan die van elite menselijke teams, en concurrerende modellen van andere grote laboratoria worden nog steeds beschreven als achterlopend op het gebied van geavanceerde cybersecuritytaken. AI ontwikkelt zich snel en het is onvermijdelijk dat andere modellen van leveranciers een inhaalslag zullen maken.

Houd er ook rekening mee dat Anthropic de afgelopen twee maanden twee keer per ongeluk interne bestanden heeft laten blootleggen, waaronder details over Mythos zelf, door menselijke fouten in hun eigen systemen. Dezelfde organisatie die de meest geavanceerde AI voor het opsporen van kwetsbaarheden ter wereld ontwikkelt, liet haar eigen contentmanagementsysteem onbeveiligd en bundelde interne broncode in een openbare software-update. Dit is belangrijk, want zodra een tool zoals Mythos in handen van tegenstanders valt, kan deze zonder extra kosten worden gekopieerd. Landen met bestaande offensieve cyberprogramma's en zonder interesse in verantwoorde openbaarmaking zullen niet aarzelen om hun eigen coalities te vormen met heel andere agenda's.

Elk belangrijk beveiligingsraamwerk dat de afgelopen drie decennia is ontwikkeld, berust op een gedeelde aanname: verdedigers hebben het structurele voordeel van een hogere positie en beter inzicht in de omgeving. Verdedigers bezitten de broncode, de architectuur, de segmentatie en de identiteitscontroles. Die hogere positie is niet verdwenen, maar geavanceerde AI hoeft die niet meer in te nemen. Wanneer het opsporen van kwetsbaarheden $50 kost en uren in plaats van maanden duurt, heeft de aanvaller geen superieure positie meer nodig.

Project Glasswing omvat 40 tot 50 organisaties. Het wereldwijde software-ecosysteem bevat honderden miljoenen implementaties, van de infrastructuur van Fortune 500-bedrijven tot de op maat gemaakte bedrijfsapplicatie die uw klant in 2017 heeft gebouwd en die sindsdien door niemand meer is gecontroleerd. Mythos-klasse AI zal eerst de grootste en best uitgeruste platforms beveiligen, omdat die zich binnen de coalitie bevinden. Alles buiten die perimeter, wat vrijwel alles is waar uw klanten dagelijks van afhankelijk zijn, blijft kwetsbaar op het moment dat aanvallers de mogelijkheid kregen om kwetsbaarheden sneller te vinden en te misbruiken dan verdedigers en de meeste softwareleveranciers kunnen reageren.

Verantwoordelijke openbaarmaking werkt wanneer kwetsbaarheden één voor één aan het licht komen, worden gemeld aan een leverancier en binnen een redelijke termijn worden verholpen. Mythos ontdekte binnen enkele weken duizenden kritieke kwetsbaarheden, volledig autonoom, in alle belangrijke besturingssystemen en browsers tegelijk. Het proces voor het melden van kwetsbaarheden was niet ontworpen voor een dergelijk volume. Leveranciers die tegelijkertijd meldingen ontvangen over tientallen kritieke kwetsbaarheden, worden geconfronteerd met triagebeslissingen die ze nog nooit eerder hebben genomen, met een technische capaciteit die niet is toegerust om het tempo van de ontdekkingen bij te benen.

Er is één belangrijk voordeel. Mythos vindt niet alleen kwetsbaarheden, maar biedt er ook oplossingen voor. Voor organisaties binnen Glasswing leverde dezelfde AI die honderden problemen ontdekte ook een oplossing aan de technische afdeling. Dat is een echte versnelling voor die 40 tot 50 organisaties. Voor alle anderen loopt de klok echter door zonder dat voordeel.

Uw klanten bevinden zich stroomafwaarts van dit alles. De SaaS-tools die ze dagelijks gebruiken, de cloudplatforms waarop hun data draait, de browsers die hun medewerkers elke ochtend openen: al deze systemen bevatten kwetsbaarheden die aanvallers mogelijk al kennen voordat de leverancier de tijd heeft gehad om ze te verhelpen.

Let op een vroeg signaal dat Mythos-achtige capaciteiten in vijandelijke handen zijn gevallen: een ongebruikelijke piek in zero-day-onthullingen bij meerdere leveranciers in een korte periode, met name bij besturingssystemen, browsers en veelgebruikte SaaS-platformen tegelijkertijd. Dat patroon is, meer nog dan welke krantenkop dan ook, de kanarie. Wanneer je het ziet, zal de vraag over de verspreiding zichzelf hebben beantwoord.

Het vinden van een echte zero-day-exploit vereiste van oudsher uitzonderlijk talent, veel tijd en diepgaande specialisatie. Die schaarste creëerde een beperkte en dure markt. Staten betaalden tientallen miljoenen dollars voor betrouwbare zero-day-exploits. Criminele groeperingen legden ze zorgvuldig aan, omdat ze duur waren om te verkrijgen en waardevol om te bewaren. De NSA, GRU en vergelijkbare instanties beschouwden hun zero-day-voorraden als strategische middelen en zetten ze selectief in om te voorkomen dat capaciteiten voortijdig verloren gingen.

Die economische structuur berustte op één aanname: ontdekking was moeilijk. Claude Mythos heeft een einde gemaakt aan die veronderstelling.

Wanneer de kosten voor het ontdekken van kwetsbaarheden bijna nul worden, zal het aantal exploits in omloop explosief toenemen. Nieuwe tegenstanders die voorheen niet over het talent of de middelen beschikten om deel te nemen aan offensieve operaties, hebben nu een manier om beide te bereiken. Criminele groeperingen die voorheen hun zero-day-aanvallen rantsoeneerden omdat de aanschaf ervan duur was, hebben die beperking niet langer. Staten die alleen een tekort aan exploits hadden, beschikken er nu over in overvloed. De drempel voor geavanceerde aanvallen is enorm gedaald en zal niet meer teruggezet worden naar de oorspronkelijke waarde.

Het eerlijke antwoord op de vraag of internationale regelgeving deze dreiging zal indammen, is: niet op tijd en niet volledig. Dat is geen cynisme. Het is het aantoonbare patroon bij elke grote uitdaging op het gebied van regelgeving voor technologieën met een dubbele toepassing in de moderne geschiedenis.

Het cryptografiebeleid liep tien jaar achter op de daadwerkelijke implementatie ervan.Encryptie werd tot ver in de jaren negentig als wapen beschouwd onder de wapenexportcontrole, terwijl het commerciële internet er al omheen werd gebouwd. De schadelijke gevolgen van sociale media voor een generatie jongeren worden nu pas wettelijk aangepakt. lang nadat de schade al was aangerichtAutonome wapenverdragen onvolledig blijven Ondanks tien jaar VN-onderhandelingen, waarbij grote mogendheden bindende overeenkomsten blokkeerden terwijl ze de besproken systemen wel implementeerden, ontwikkelde de technologie zich in elk geval sneller dan de instellingen die ontworpen waren om deze te reguleren. Met AI-taalmodellen is de versnelling nog scherper, waardoor er minder tijd beschikbaar is om risico's te beoordelen, te verdedigen en zich eraan aan te passen voordat ze zich op grote schaal voordoen.

De EU-wetgeving inzake kunstmatige intelligentie (AI) behandelt risicoclassificatie en transparantievereisten. Ze creëert echter geen zinvol internationaal kader voor het beheersen van de verspreiding van offensieve capaciteiten van het Mythos-type. De Verenigde Staten beschikken over presidentiële decreten en vrijwillige toezeggingen van grote AI-ontwikkelaars. Vrijwillige toezeggingen binden ontwikkelaars die ervoor kiezen niet deel te nemen niet, en evenmin binden ze tegenstanders die de capaciteit op andere wijze verwerven.

Anthropic trok twee belangrijke ethische grenzen. Het bedrijf weigerde zijn Claude-modellen toe te staan in volledig autonome wapensystemen en weigerde massale binnenlandse surveillance van Amerikaanse burgers toe te staan. CEO van Anthropic Dario Amodei Er werd gesteld dat het gebruik van AI voor massale binnenlandse surveillance "onverenigbaar zou zijn met democratische waarden" en dat de huidige geavanceerde AI-modellen "gewoonweg niet betrouwbaar genoeg" zijn voor volledig autonome wapens. Het Pentagon reageerde hierop als volgt: label Anthropic een risico voor de toeleveringsketen Begin maart werd deze aanduiding, die historisch gezien was voorbehouden aan buitenlandse tegenstanders, niet aan Amerikaanse bedrijven die het oneens waren met het overheidsbeleid, toegekend. Anthropic spande een rechtszaak aan en een federale rechter in Californië oordeelde dat dit niet het geval was. een voorlopige voorziening verleend Eind maart schreef hij dat de overheid geen wettelijke basis had om een Amerikaans bedrijf als een bedreiging voor de nationale veiligheid te bestempelen omdat het het niet eens was met het beleid. Op 8 april oordeelde het Hof van Beroep van het District Columbia in die zaak. weigerde de aanwijzing op te schorten Terwijl de rechtszaak voortduurt, blijft het label van kracht en staan de mondelinge argumenten gepland voor 19 mei. Het bedrijf dat ervoor koos om de meest geavanceerde AI voor het opsporen van kwetsbaarheden ooit te vergrendelen, vecht nu in twee federale rechtbanken tegen zijn eigen overheid vanwege de veiligheidsnormen.

Verantwoordelijke actoren die zich inhouden, winnen tijd. Het biedt geen permanente veiligheid. De regelgeving waarin uw klanten de komende jaren zullen opereren, is er een waarin de krachtigste offensieve AI-tools nominaal worden gecontroleerd, in de praktijk exponentieel toenemen en worden beheerst door kaders die zijn ontworpen voor een trager dreigingsklimaat.

Daar komt nog bij dat de bedrijven die deze modellen ontwikkelen, niet goed gepositioneerd zijn om zich te verdedigen tegen de staten die er het meest op gebrand zijn ze te stelen. Anthropic, OpenAI en hun concurrenten zijn softwarebedrijven met een sterke engineeringcultuur en groeiende beveiligingsteams. Het zijn geen inlichtingendiensten. Dezelfde staten die de afgelopen twee decennia met succes nucleaire geheimen, intellectueel eigendom van defensieaannemers en geheime overheidsdocumenten hebben buitgemaakt, hebben nu een duidelijk en uniek doelwit. Een model zoals Mythos vereist, eenmaal gestolen, geen productie, geen toeleveringsketen en geen verdere ontwikkelingskosten. Het kan direct worden gekopieerd en op grote schaal worden gebruikt vanaf het moment dat het in vijandige handen valt. De vraag of deze bedrijven hun kroonjuwelen kunnen verdedigen tegen een geduldige, goed gefinancierde staatsactor is een vraag waarop de industrie nog geen overtuigend antwoord heeft gegeven.

Iran, China, Rusland en Noord-Korea beschikken allemaal over geavanceerde offensieve cyberprogramma's. Ze onderhouden voorraden zero-day-aanvallen en hebben op basis van meerdere openbare aanklachten, rapporten over de toeschrijving van verantwoordelijkheid en analyses na incidenten aangetoond dat ze bereid en in staat zijn om destructieve aanvallen uit te voeren op civiele infrastructuur.

Mythos biedt deze actoren niet iets wat ze conceptueel misten. Eenmaal verkregen, hetzij door diefstal of door commerciële toegang tot concurrenten van Mythos die een inhaalslag maken, geeft het hen schaalvoordelen, snelheid en een kostenstructuur die de beperkingen op het gebied van middelen wegneemt die voorheen hun operationele tempo belemmerden.

Doelwitten die voorheen te klein of te onbekend werden geacht om de investering te rechtvaardigen, worden economisch haalbaar wanneer de ontdekking en de inzet ervan vrijwel niets kosten. Uw middelgrote klanten, een regionale fabrikant, een zorgnetwerk, een financiële dienstverlener met 200 werknemers, hebben in het verleden geprofiteerd van een vorm van beveiliging door onbekendheid. Niet omdat hun verdediging sterk was, maar omdat het compromitteren ervan inspanning vergde die beter kon worden besteed aan waardevollere doelwitten. Die afweging verandert wanneer tools van het Mythos-type het compromitteren op grote schaal goedkoop maken.

Kritieke infrastructuur vormt het grootste risico. Elektriciteitsnetten, waterzuiveringsinstallaties, ziekenhuisnetwerken en financiële verrekeningssystemen draaien allemaal software buiten de Glasswing-coalitie. Veel ervan gebruiken verouderde code die al jaren niet is gecontroleerd, op een infrastructuur die nooit is ontworpen met moderne dreigingsactoren in gedachten. Een tegenstander met Mythos-achtige capaciteiten en zonder interesse in verantwoorde openbaarmaking hoeft niet één enkel doelwit van hoge waarde te kiezen. Ze scannen alles, vinden alles en bepalen later hun prioriteiten.

Het concept van wederzijds gegarandeerde vernietiging functioneerde als een nucleaire afschrikking omdat beide partijen begrepen dat vergelding zeker en symmetrisch was. Cyberconflicten hebben die eigenschappen niet. Toeschrijving is moeilijk. De drempels voor vergelding zijn onduidelijk. Veel schadelijke aanvallen zijn ontworpen om onder de drempel van een gewapend conflict te blijven.Offensieve AI van de Mythos-klasse creëert een nieuwe vorm van straffeloosheid voor actoren die bereid zijn onder de vergeldingsdrempel te opereren, wat kenmerkend is voor de meeste cyberoperaties van staten die tegenwoordig worden uitgevoerd.

Een aantal lang bestaande aannames op het gebied van bedrijfsbeveiliging zijn inmiddels operationeel onbetrouwbaar gebleken en verdienen het om direct benoemd te worden.

De aanname dat perimeterbeveiliging zinvolle bescherming biedt, wordt al jaren ter discussie gesteld, en zero-trust-architectuur is het antwoord van de industrie hierop. Wat nieuw is, is de snelheid waarmee kwetsbaarheden in de perimeter worden ontdekt en misbruikt. Zero-trust blijft het juiste raamwerk. De urgentie om het volledig te implementeren is toegenomen.

De aanname dat compliance-frameworks een adequate beveiliging benaderen, was altijd al onvolmaakt. Een klant die afgelopen kwartaal zijn SOC 2-audit heeft afgerond en denkt dat hij daarmee voldoende beschermd is, leeft in een vals gevoel van zekerheid. Compliance-frameworks beschrijven een basislijn die is ontworpen voor een trager en duurder dreigingslandschap.

De aanname dat kleine en middelgrote organisaties geen prioriteit hebben omdat compromissen investeringen vergen, is achterhaald. Schaal en kosten bieden geen bescherming meer tegen onopvallendheid.

De aanname dat software van gerenommeerde leveranciers redelijk veilig is omdat deze al jaren in gebruik is en de toets der experts heeft doorstaan, klopt niet. Een 27 jaar oude kwetsbaarheid in OpenBSD heeft decennia van audits door experts overleefd. Mythos ontdekte deze binnen enkele uren. Elk softwareprogramma dat uw klanten gebruiken, is met dezelfde onzekerheid verbonden, ongeacht de reputatie of de leeftijd ervan.

De aanname dat patchbeheer een routinematige operationele taak is in plaats van een strategische prioriteit, moet worden losgelaten. De patchfrequentie is nu een risicobeheersbeslissing op de werkvloer.

DE STATUS QUO DIE NIET MEER BESTAAT

Het is belangrijk om duidelijk te benoemen wat er is veranderd, omdat de beveiligingsindustrie de neiging heeft nieuwe bedreigingen stapsgewijs te absorberen zonder stil te staan bij de vraag: deze is anders.

De zes bovenstaande aanbevelingen zijn een beginpunt, geen eindpunt. De organisaties die deze periode ongeschonden zullen doorstaan, zijn de organisaties waarvan de beveiligingsstrategie al gebaseerd was op de aanname dat datalekken voorkomen, dat detectiesnelheid belangrijker is dan perfecte preventie, dat netwerken en data van elkaar gescheiden zijn en waar herstelmogelijkheden een fundamentele bedrijfsprioriteit en -troef zijn.

Professionals die beveiliging beschouwen als een continue operationele discipline in plaats van een jaarlijkse compliance-oefening, zijn niet immuun voor wat Mythos vertegenwoordigt. Zij zijn beter in staat om het te absorberen, erop te reageren en er sneller van te herstellen dan degenen die dat niet doen.

De waarschuwingen zijn niet langer abstract en de verstoringen niet langer ver weg. De geest is uit de fles en de doos van Pandora staat open. Wat vorig jaar nog sciencefiction leek, is nu een gedocumenteerd testresultaat. Als uw klanten nog niet op die realiteit zijn voorbereid, is het gesprek dat u dit kwartaal met hen voert het belangrijkste gesprek in jaren. Die kloof, tussen voorbereid en onvoorbereid, is de enige die er nu toe doet. Uw taak is om die te dichten.

Ontdek en deel de nieuwste trends, tips en best practices op het gebied van cyberbeveiliging, maar ook nieuwe bedreigingen waar u op moet letten.

De meeste datalekken beginnen niet met een hacker in een hoodie die om 3 uur 's nachts code kraakt. Ze beginnen met je gebruikersnaam en een...

Lees meer

Een praktische handleiding voor vCISO's: DE WAARSCHUWING DIE WE NEGEERDEN OF NIET KONDEN BEGRIJPEN. Jarenlang was de meest geloofwaardige...

Lees meer

Een handleiding om oplichtingspraktijken waarbij iemand zich voordoet als een topmanager te herkennen voordat de nep-CEO een echte overschrijving ontvangt. Het...

Lees meerKrijg een scherper beeld van menselijke risico's met een positieve aanpak die traditionele phishingtests overtreft.