"Latihan keselamatan siber adalah rumit, bekerjasama dengan CyberHoot menjadikannya mudah. Pengguna kami terlibat dengan sedikit overhed pentadbiran."

Peraturan Perlindungan Data Umum (GDPR) telah diluluskan di Kesatuan Eropah (EU) pada 2016 dan...

Maklumat Lanjut

Pembersihan Data ialah proses memusnahkan data secara kekal dan tidak dapat dipulihkan pada peranti storan dalam...

Maklumat Lanjut

Pembelajaran Dalam ialah sejenis Pembelajaran Mesin dan Kepintaran Buatan (AI) yang meniru cara...

Maklumat Lanjut

Kecerdasan Buatan (AI) merujuk kepada kecerdasan seperti manusia yang dipersembahkan oleh komputer, robot atau...

Maklumat Lanjut

Hadoop ialah platform perisian yang membolehkan pengguna mengurus sejumlah besar data....

Maklumat Lanjut

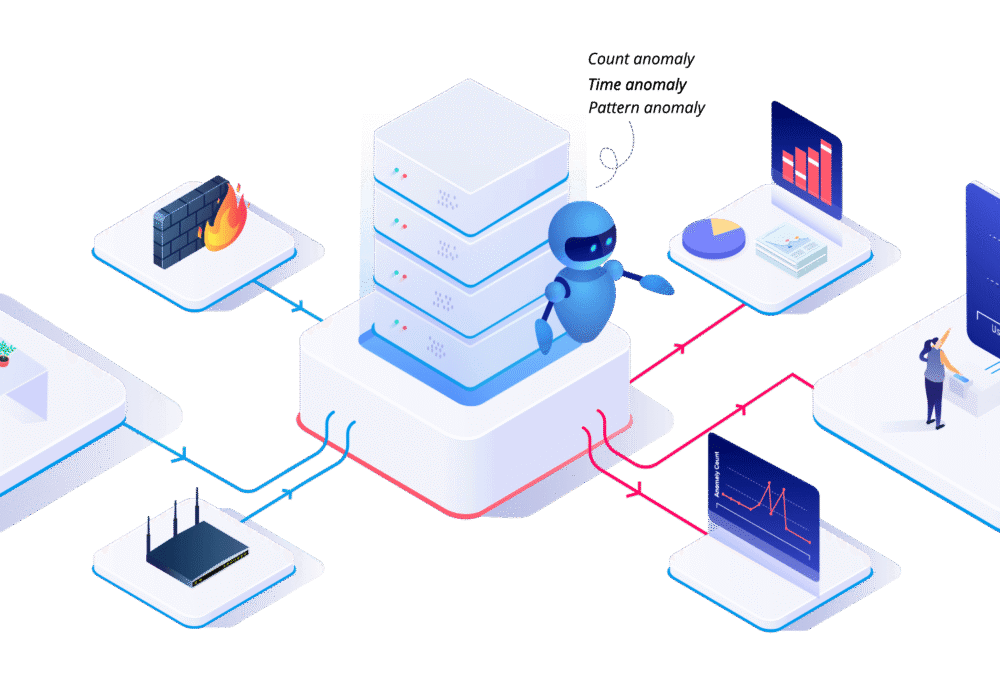

Analitis Tingkah Laku Pengguna (UBA) ialah penjejakan, pengumpulan dan penilaian data dan aktiviti pengguna...

Maklumat Lanjut

Blockchain ialah rekod digital transaksi. Nama itu berasal dari strukturnya yang khusus...

Maklumat Lanjut

RFC 1918, juga dikenali sebagai Request for Comment 1918, ialah Pasukan Petugas Kejuruteraan Internet (IETF)...

Maklumat Lanjut

Bogon ialah alamat IP (IPv4 atau IPv6) yang masih belum ditetapkan secara rasmi untuk digunakan oleh Internet...

Maklumat Lanjut

Token Non-Fungible (NFT) ialah aset digital yang unik dan mudah disahkan yang boleh mewakili...

Maklumat Lanjut

Jailbreaking ialah mengeksploitasi sistem pengendalian pengeluar atau pembawa, selalunya dengan mengalih keluar...

Maklumat LanjutDapatkan pandangan yang lebih tajam tentang risiko manusia, dengan pendekatan positif yang mengatasi ujian phish tradisional.