Μαρτίου 1st, 2023Πολλαπλές ευπάθειες εντοπίστηκαν στο ConnectWise Recover και στο R1Software που αξιοποιούν το ZK Framework για ανάπτυξη ιστοσελίδων Java. Αυτές οι ευπάθειες επιτρέπουν την αυθαίρετη εκτέλεση κώδικα, την κλιμάκωση δικαιωμάτων και ενδέχεται να επιτρέψουν στους χάκερ να αναπτύξουν ransomware/backdoors μέσω υπηρεσιών απομακρυσμένης δημιουργίας αντιγράφων ασφαλείας. Σύσταση: Αμέσως ενημερώστε τα συστήματα που επηρεάζονται και διερευνήστε το ενδεχόμενο οι χάκερ να μην έχουν ήδη παραβιάσει τα δίκτυα.

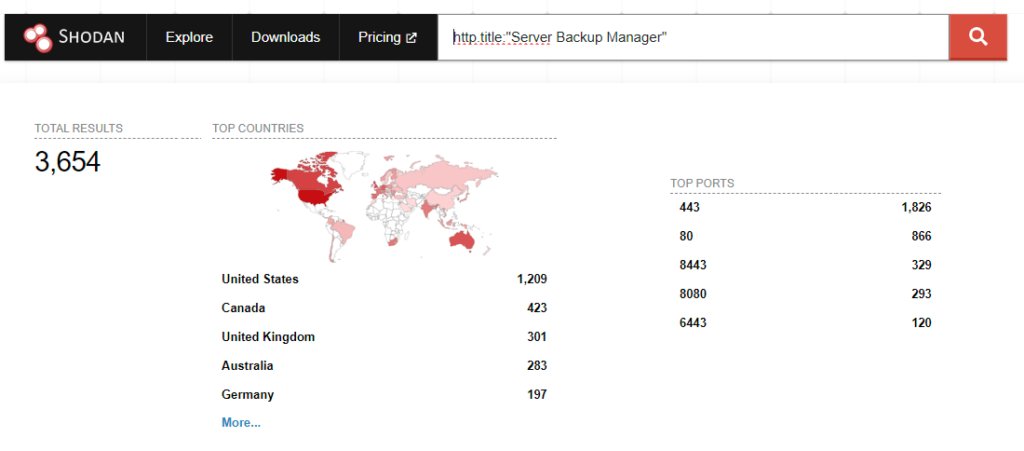

Ο CyberHoot άκουσε από Ταχεία7 σήμερα της ενεργού αξιοποίησης CVE-2022-36537 σε ευάλωτες εκδόσεις του λογισμικού ConnectWise R1Soft Server Backup Manager. Η υποκείμενη ευπάθεια συνδέεται με το Πλαίσιο ZKΠρόκειται για ένα πλαίσιο Java ανοιχτού κώδικα που χρησιμοποιείται για τη δημιουργία εφαρμογών ιστού. Η ConnectWise χρησιμοποιεί το ZK Framework στα δημοφιλή προϊόντα R1Soft και Recovery. Η ευπάθεια χρησιμοποιείται για απομακρυσμένη εκτέλεση κώδικα και εγκατάσταση κακόβουλων προγραμμάτων οδήγησης που ενδέχεται να περιλαμβάνουν λειτουργικότητα απομακρυσμένης πρόσβασης. Μετά την επιτυχή παραβίαση, οι εισβολείς μπόρεσαν να εκτελέσουν εντολές σε όλα τα συστήματα που εκτελούν τον παράγοντα δημιουργίας αντιγράφων ασφαλείας της ConnectWise που είναι συνδεδεμένος στον διακομιστή R1Soft.

Αυτός ο διαλογισμός στα Συμβουλευτική ConnectWise Καταχώρηση NVD για CVE-2022-36537 Αναφέρετε το ελάττωμα ως ευπάθεια αποκάλυψης πληροφοριών. Η Rapid7 πιστεύει ότι αυτή η κατηγοριοποίηση υποβαθμίζει σημαντικά τον κίνδυνο και τον αντίκτυπο του CVE-2022-36537. Οι CyberHoot και Rapid7 πιστεύουν ότι αυτό υποεκτιμά την κρισιμότητα αυτού του κινδύνου. Αντ' αυτού, συνιστούμε αξιολόγηση έκτακτης ανάγκης και ενημέρωση κώδικα των συστημάτων που επηρεάζονται.

Επιπλέον, υπάρχουν και άλλες ενσωματώσεις του ZK Framework που πιθανότατα θα αποκαλυφθούν τις επόμενες ημέρες ή εβδομάδες. Ελέγξτε το/τα περιβάλλον/α σας για τυχόν άλλες λύσεις που χρησιμοποιούν το εκτεθειμένο πλαίσιο Java ZK.

ConnectWise RecoveryΕπηρεάζονται η έκδοση Recover v2.9.7 και οι παλαιότερες εκδόσεις.

R1SoftΕπηρεάζονται η έκδοση SBM v6.16.3 και οι παλαιότερες εκδόσεις.

Τι πρέπει να κάνετε;

Οι εταιρείες θα πρέπει να ελέγχουν το απόθεμά τους σε υλικό και λογισμικό, αναζητώντας χρήση του ZK Framework. Πραγματοποιήστε άμεση ενημέρωση κώδικα εάν διατρέχετε κίνδυνο.

Ελέγξτε τα δεδομένα σάρωσης ευπαθειών για περαιτέρω έκθεση. Σε κάθε περίπτωση, ακολουθήστε τη Διαδικασία Διαχείρισης Ειδοποιήσεων Ευπάθειας (VAMP) και κάντε ενημερώσεις σύμφωνα με τα απαιτούμενα χρονοδιαγράμματα.

Για τους πελάτες CyberHoot vCISO, αυτό είναι ένα κρίσιμο ζήτημα σοβαρότητας που θα πρέπει να διορθώνεται αμέσως όταν και όπου εντοπιστεί, λόγω της σημαντικής πιθανότητας για εξαιρετικά επικίνδυνες παραβιάσεις πολλαπλών συσκευών και συστημάτων..

Σύμφωνα με τον νόμο Συμβουλευτική ConnectWise, τα επηρεαζόμενα SBM του ConnectWise Recover έχουν ενημερωθεί αυτόματα στην πιο πρόσφατη έκδοση του Recover (v2.9.9). Ωστόσο, για το R1Soft, αναβαθμίστε τον διαχειριστή αντιγράφων ασφαλείας διακομιστή στο SBM v6.16.4 που κυκλοφόρησε στις 28 Οκτωβρίου 2022 χρησιμοποιώντας το Wiki αναβάθμισης R1Soft από το ConnectWise.

Το ZK Framework είναι ένα πλαίσιο Java ανοιχτού κώδικα που χρησιμοποιείται για τη δημιουργία εφαρμογών ιστού. Δεδομένου ότι γνωρίζουμε ότι το ConnectWise χρησιμοποιεί αυτό το πλαίσιο, γνωρίζουμε ότι υπάρχουν και ενημερώσεις κώδικα που μπορούμε να εφαρμόσουμε. Ενδέχεται να υπάρχουν πολλές άλλες εφαρμογές ιστού που χρησιμοποιούν αυτό το πλαίσιο Java. Αξιολογήστε την έκθεση στην εφαρμογή ιστού σας ανεξάρτητα από τις συμβουλές της CyberHoot, της ConnectWise ή άλλων, για να προσδιορίσετε άλλα σημεία κινδύνου για τον οργανισμό σας.

Συμβουλευτική ιστολογίου Rapid7 σχετικά με τα εκμεταλλεύματα των λύσεων δημιουργίας αντιγράφων ασφαλείας διακομιστή ConnectWise Recover και R1SoftΣυμβουλευτική Διαχείρισης Κυβερνοασφάλειας και Ασφάλειας ΥποδομώνΕνημερωτικό δελτίο ασφαλείας ConnectWiseΕθνική καταχώρηση βάσης δεδομένων ευπαθειών – CVE 2022 – 36537

Ανακαλύψτε και μοιραστείτε τις τελευταίες τάσεις, συμβουλές και βέλτιστες πρακτικές στον τομέα της κυβερνοασφάλειας – μαζί με νέες απειλές που πρέπει να προσέξετε.

Μια πρακτική ενημέρωση για vCISOs Η ΠΡΟΕΙΔΟΠΟΙΗΣΗ ΠΟΥ ΑΓΝΟΗΣΑΜΕ Ή ΔΕΝ ΜΠΟΡΟΥΣΑΜΕ ΝΑ ΚΑΤΑΛΑΒΟΥΜΕ Για χρόνια, η πιο αξιόπιστη...

Διαβάστε περισσότερα

Ένας οδηγός για τον εντοπισμό απάτης πλαστοπροσωπίας ανώτερων στελεχών πριν ο ψεύτικος διευθύνων σύμβουλος λάβει ένα πραγματικό τραπεζικό έμβασμα. Αυτό...

Διαβάστε περισσότερα

Η Τεχνητή Νοημοσύνη (ή AI) κάνει τα email ηλεκτρονικού "ψαρέματος" (phishing) πιο έξυπνα, το κακόβουλο λογισμικό πιο ύπουλο και την κλοπή διαπιστευτηρίων ευκολότερη...

Διαβάστε περισσότεραΑποκτήστε πιο οξυδερκή εικόνα των ανθρώπινων κινδύνων, με τη θετική προσέγγιση που υπερτερεί των παραδοσιακών δοκιμών ηλεκτρονικού "ψαρέματος" (phishing).